¿Sospechas de que tu novio te engaña? Un cambio de actitud y un comportamiento furtivo en torno a su teléfono, pueden hacerte dudar. Si tienes la más mínima sospecha de que tu novio te engaña, puede que sientas que el suelo se mueve bajo tus pies. Pero antes de sacar conclusiones precipitadas y poner fin a tu relación, es mejor tener todos los datos.

Gracias a las aplicaciones de monitoreo, puedes descubrir a quién llama y envía mensajes tu novio. Un gran porcentaje de la población es infiel, y muchas personas que han sido engañadas dicen que se alegran de haber descubierto el engaño. Por lo tanto, las aplicaciones espía pueden ser la salida de tu laberinto al darte una visión de los mensajes de texto, registros de llamadas y más de tu novio. Te proporcionarán una imagen más clara de sus conexiones e interacciones.

El equipo de HeyLocate entiende la necesidad de información fiable. Por eso hemos investigado las mejores aplicaciones para averiguar a quién envía mensajes de texto tu novio. Las mejores aplicaciones espía te ayudarán a desenmascarar a los desconocidos para identificar todas las conexiones sospechosas que te causan estrés.

Exploremos las mejores aplicaciones que te enseñarán cómo saber con quién habla tu pareja y revelar la persona detrás del número de teléfono.

La mejor opción según nuestra investigación

🥇 Spyzzz

Spyzzz es la opción perfecta para atrapar a tu pareja. Sabrás todo lo que escriben, a quién llaman y envían mensajes, las aplicaciones de redes sociales a las que acceden e incluso los sitios web que visitan.

Además de saber a quién chatea y llama tu novio, Spybubblepro te ayudará a entrar en su teléfono a un precio más barato que otras aplicaciones porque siempre están ofreciendo descuentos por uso.

Con este servicio, lo sabrás todo sobre la persona a la que tu novio está enviando mensajes de texto. No te preocupes si los guarda con otro nombre, Truthfinder te revelará toda la información que necesitas.

Tabla de aplicaciones para comprobar el teléfono del novio

Servicios revisados – 17

Servicios seleccionados – 6

| Servicio | Compatibilidad | Instalación de la aplicación | Precio/Prueba | Clasificación |

|---|---|---|---|---|

| Spynger | Android 4+ Todos iOS | Acceso físico en Android Credenciales de iCloud en el iPhone | Sin juicio, 10.83 $/mes Plan anual | 4.9 |

| Spyzzz | Android 4+ Todos iOS | Acceso físico en Android Credenciales de iCloud en el iPhone | 12.49 $/mes Plan anual | 4.8 |

| Spybubblepro.com | Android 4+ Todos iOS | Acceso físico en Android Credenciales de iCloud en el iPhone | 12.49 $/mes Plan anual | 4.8 |

| Moniterro | Android 4+ iOS 7-13+ con jailbreak Todos los iOS sin jailbreak | Acceso físico en Android Credenciales de iCloud en un iPhone sin jailbreak Acceso físico al iPhone con jailbreak | 9.71 $/mes Plan de 12 meses | 4.7 |

| TruthFinder | Todos los Android Todos iOS | – | 28.05 $/mes 4.99 $ al mes para búsqueda telefónica inversa | 4.7 |

| CallApp | Android | – | 1.99 $/mes | 4.4 |

Checamos otras reseñas de este tipo de herramientas y la mayoría son de mala calidad. Así que confía únicamente en fuentes de información verificadas o blogs de servicios especializados relacionados con las telecomunicaciones. Por ejemplo, como nuestro blog, HeyLocate.

¿Cómo saber con quién habla tu pareja por messenger gratis?

Hay algunos métodos que pueden darte acceso al teléfono de tu novio.

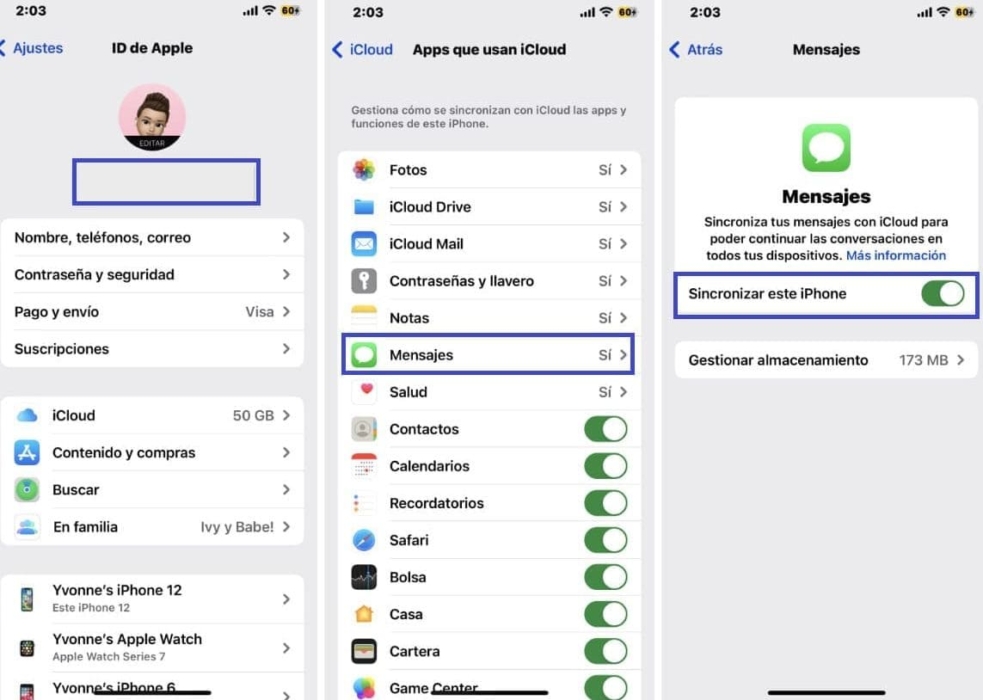

Utiliza la copia de seguridad de iCloud

Si tu novio utiliza un iPhone y por casualidad conoces sus credenciales de iCloud, este método puede ser viable. Los iPhones crean automáticamente copias de seguridad en iCloud, incluidos los mensajes de texto. Puedes utilizar las credenciales de iCloud de tu novio para iniciar sesión en su cuenta de iCloud en un navegador web o en otro dispositivo iOS.

A continuación, accede a la copia de seguridad de iCloud y restaura la copia de seguridad en tu dispositivo. A continuación, podrás leer todos sus mensajes de texto de forma gratuita, incluidos los correos electrónicos y las notas.

Sin embargo, ten en cuenta que aún puedes tener el iPhone de tu novio en la mano, así que cuando reciban la notificación de un nuevo dispositivo accediendo a su iCloud, puedes introducir el código de 6 dígitos que Apple envía. Este método funciona si quieres seguir vigilando su iPhone después de la primera vez que accedas a su cuenta de iCloud, ya que los siguientes inicios de sesión no te pedirán un código por uso.

Aprovecha las aplicaciones de supervisión con una prueba gratuita

Quizás el método más fiable y discreto para acceder a los mensajes de texto de tu novio sea instalar una aplicación espía en su dispositivo. Busca una aplicación con una versión de prueba gratuita y aprovecha ese tiempo para acceder a los mensajes de tu novio. Estas aplicaciones tienen funciones completas, y no sólo verás los mensajes de texto, sino también las llamadas entrantes y salientes y la actividad en las redes sociales del dispositivo de destino.

En la siguiente sección, descubre por qué las aplicaciones espía son la mejor opción para entrar en el teléfono de tu pareja.

Cómo saber con quién habla tu pareja con la ayuda de aplicaciones

Hay aplicaciones dedicadas a atrapar a un tramposo.

Spynger

Spynger es una de las mejores aplicaciones de espionaje disponibles en la actualidad para monitorear el celular a distancia y acceder a los mensajes de texto de tu novio. El sitio web es legítimo y seguro, con un certificado SSL válido y sin signos de phishing o malware, según Scamadviser.

Compatibilidad:

- Android 4.0+;

- todos los dispositivos iOS.

Precio:

- 45,49 $/mes;

- 26 $/mes Plan de 3 meses;

- 10,83 $/mes Plan de 12 meses.

Experiencia del usuario:

Si tu novio tiene un Android, necesitarás tener acceso físico al dispositivo de destino para instalarlo. Y si tiene un iPhone puedes instalar Spynger, pero requerirá jailbreak. Sin embargo, Spynger tiene una versión sin jailbreak que utiliza las credenciales de iCloud del objetivo.

Utilicé Spynger en un teléfono Android, y accedí a montones de aplicaciones de mensajería. Mostraba mensajes de la aplicación de mensajes de texto del teléfono y de WhatsApp, Facebook, Instagram, Hangouts, Viber, Skype y Tinder. Spynger podía ver el contenido de los chats, las fotos de perfil, los stickers y el estado.

Me gustó que Spynger funciona en segundo plano, por lo que pude acceder a los mensajes de texto de mi novio sin que él lo supiera. Además, también pude usarlo para saber la ubicación de mi pareja, lo que me ayudó a saber dónde estaba en todo momento. Por eso es quizás la más útil cuando quieres encontrarlo in fraganti.

| Rapidez | Simplicidad | Eficacia | Seguridad |

|---|---|---|---|

| 5 | 4.8 | 4.8 | 5 |

Pros:

- ve el chat completo en más de 10 aplicaciones de mensajería;

- 14 días de garantía de devolución del dinero;

- tiene seguimiento de geolocalización;

- ofrece grabación y bloqueo de llamadas.

Contras:

- no ofrece una prueba gratuita;

- no revela el nombre de la persona que envía el mensaje.

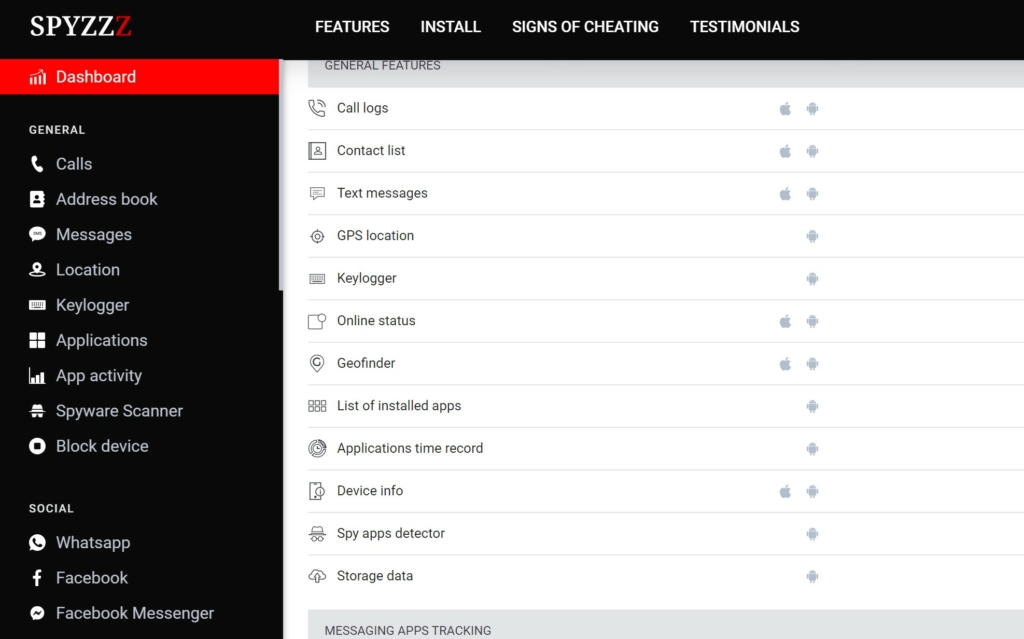

Spyzzz

Spyzzz es un software avanzado que puede acceder a todas las funciones de un dispositivo de destino. Tiene un alto índice de confianza en Scamadviser. Además, es seguro y no aparece en las listas de phishing o spam.

Compatibilidad:

- Android 4.0+;

- todos los dispositivos iOS.

Precio:

- 49,99 $/mes;

- 29,99 $/mes Plan trimestral;

- 12,49 $/mes Plan anual.

Experiencia del usuario:

He instalado la aplicación en el dispositivo Android de destino utilizando un enlace del sitio web de Spyzzz. La aplicación no aparecía en la lista de aplicaciones. Si quería rastrear un iPhone, sólo necesitaba las credenciales de iCloud del usuario. Tras configurar la aplicación, empezó a rastrear varias funciones.

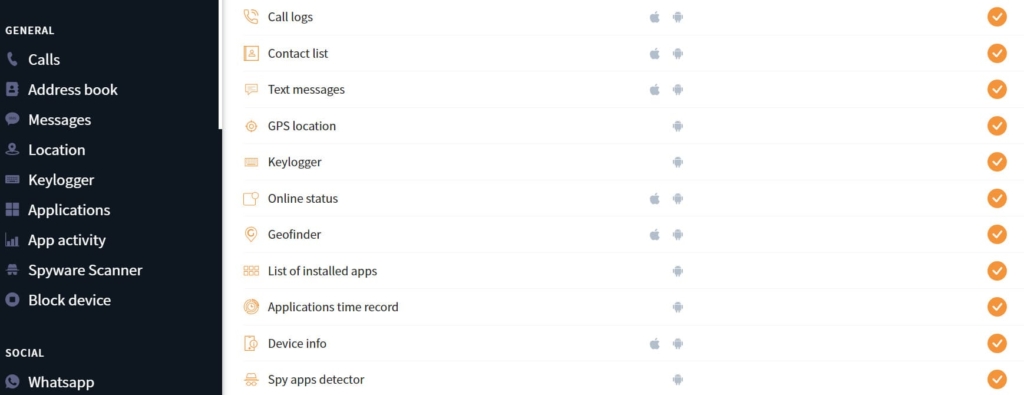

Como me interesaban los mensajes de texto y los registros de llamadas, accedí a los chats en el panel de control en línea de la aplicación. Spyzzz rastreó mensajes de montones de aplicaciones de mensajería. Entre ellas, WhatsApp, Facebook, Instagram, Snapchat, Zoom y Viber, entre otras. La aplicación mostraba la conversación completa cuando se enviaban y recibían los mensajes y el número de teléfono del contacto.

Spyzzz también rastreaba las llamadas telefónicas y la ubicación GPS del teléfono objetivo. También podía ver los mensajes borrados, las llamadas borradas, los contactos eliminados y los contactos renombrados. Después de experimentar con Spyzzz, me gustó su aspecto integral de asegurar que encontré toda la información que quería del teléfono móvil monitoreado.

| Rapidez | Simplicidad | Eficacia | Seguridad |

|---|---|---|---|

| 4.8 | 4.8 | 4.8 | 4.8 |

Pros:

- realiza un seguimiento de todos los mensajes, incluidos los borrados;

- posibilidad de usar keylogger para acceder a cuentas de redes sociales;

- puede rastrear sitios, incluidos los buscados en modo incógnito;

- plan anual asequible.

Contras:

- no dispone de función de geovalla;

- no hay instalación remota para dispositivos Android.

Spybubblepro.com

Spybubblepro.com está diseñado para atrapar a un infiel de forma remota. La aplicación incluye paquetes de características innovadoras que te permiten acceder a los mensajes de texto de tu novio, registros de llamadas, archivos multimedia, e incluso streaming en vivo desde el teléfono del objetivo.

Compatibilidad:

- Android 4.0+;

- todos los dispositivos iOS.

Precio:

- 49,99 $/mes;

- 29,99 $/mes Plan trimestral;

- 12,49 $/mes Plan anual.

Experiencia del usuario:

Para saber cómo puedo obtener los mensajes de mi novio enviados a mi teléfono, probé Spybubblepro. Antes de acceder a sus funciones, tuve que descargar la aplicación Spybubblepro en el dispositivo de destino. De nuevo, no necesité instalarla en un iPhone. Podía acceder a los datos del teléfono de forma remota con el ID de Apple y la contraseña de la persona.

Spybubblepro tiene un intuitivo panel de control en línea que me ayudó a ver los mensajes telefónicos de ambos lados del chat. Además, enumeró los mensajes de texto eliminados. Me gustó poder ver los mensajes SMS y los enviados y recibidos desde otras aplicaciones como Facebook Messenger, WhatsApp, Zoom, Viber, Telegram y Hangouts.

Spybubblepro no es detectable en el teléfono objetivo. No cambia la configuración del teléfono ni provoca cambios en la duración de la batería. La aplicación funciona en modo oculto, por lo que puede comprobar fácilmente los mensajes de texto de su novio. Es una buena aplicación que responderá a tu duda sobre cómo saber con quién habla por WhatsApp desde mi celular.

| Rapidez | Simplicidad | Eficacia | Seguridad |

|---|---|---|---|

| 4.7 | 4.8 | 4.9 | 4.8 |

Pros:

- puede controlar los mensajes telefónicos sin conexión a Internet;

- fácil proceso de instalación en teléfonos Android;

- muestra la fecha de los mensajes de texto y llamadas telefónicas rastreados;

- la función keylogger puede encontrar información de inicio de sesión de la cuenta.

Contras:

- puede no mostrar el nombre de la persona que envía el mensaje;

- no ofrece una prueba gratuita.

Moniterro

Moniterro es otra aplicación increíble para comprobar los mensajes de texto de tu novio. Es ideal si quieres confrontarlos ya que tomará capturas de pantalla de los mensajes de texto.

Compatibilidad:

- Android 4.0+;

- iOS 7.0-13.0+ con jailbreak;

- todos los iOS sin jailbreak.

Precio:

- 46,62 $/mes;

- 27,19 $ Plan de 3 meses;

- 9,71 $/mes Plan de 12 meses.

Experiencia del usuario:

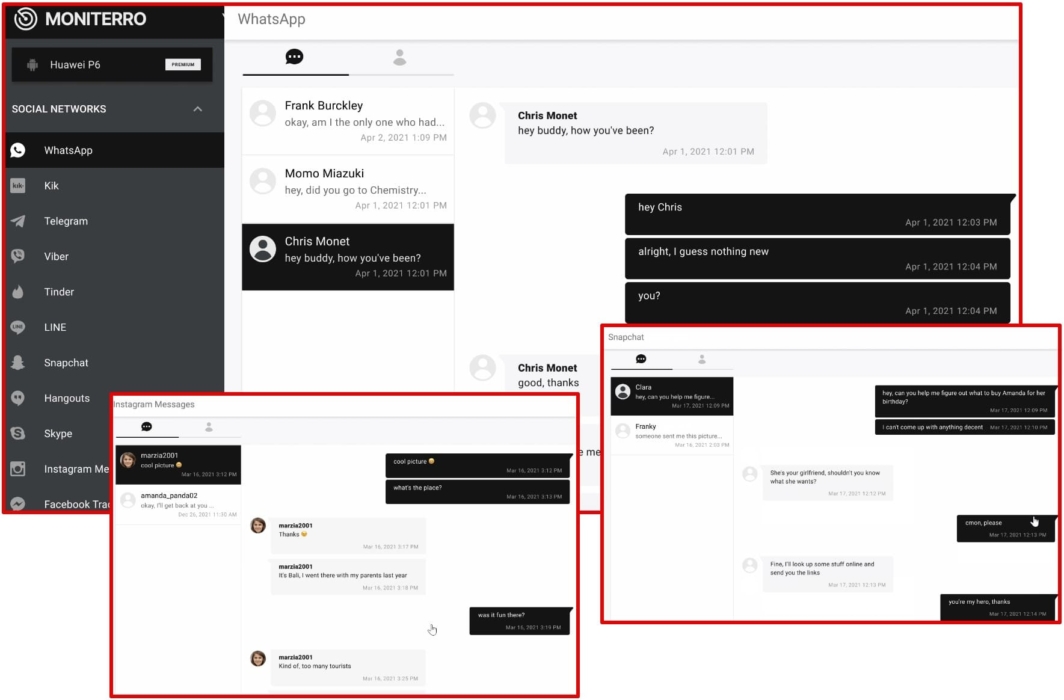

Tras registrarme y elegir un plan de suscripción, descargué Moniterro para ver a quién enviaba mensajes mi novio. Moniterro funcionaba en segundo plano y yo solo podía ver los mensajes de texto en el panel de control en línea de la aplicación.

Me gustó ver a quién enviaba mensajes mi novio en tiempo real. Así, pude ver cuándo recibía mensajes y sus respuestas minutos después de enviarlos. Comprobé los mensajes de varias aplicaciones, como WhatsApp, Instagram, Snapchat y Facebook.

Aunque no me dejó rastrear el teléfono de mi esposo gratis. Pagando la suscripción Moniterro me mostró todas las llamadas entrantes y salientes. Me mostró el número de teléfono, el nombre del contacto y la duración de la llamada. La función de seguimiento GPS me permitió ver la ubicación de mi novio, y también pude ver su historial de navegación. Después de experimentar con ella, descubrí que Moniterro es una aplicación de espionaje fiable para rastrear con precisión el celular de mi novio.

| Rapidez | Simplicidad | Eficacia | Seguridad |

|---|---|---|---|

| 4.9 | 4.7 | 4.8 | 4.8 |

Pros:

- informe completo de mensajes de texto en todas las aplicaciones de mensajería;

- accede a los mensajes de texto de novio borrados;

- puede ver la ubicación exacta del novio;

- rastrea el historial de navegación y las aplicaciones de redes sociales.

Contras:

- la cuota mensual es un poco cara;

- sólo se reembolsará si no se puede resolver el problema.

TruthFinder

TruthFinder es uno de los servicios más fiables para averiguar a quién pertenece un número de teléfono. Tiene una calificación A+ BBB y 4,6 estrellas en Consumer Affairs. TruthFinder es el mejor para atrapar a un infiel diciéndote exactamente a quién ha estado enviando mensajes de texto de forma gratuita.

Compatibilidad:

Todos los dispositivos.

Precio:

- 28,05 $/mes;

- 4,99 $ al mes por la búsqueda telefónica inversa.

Experiencia del usuario:

Después de conocer los números de teléfono que enviaban mensajes de texto a mi novio, utilicé el sitio web Truthfinder para saber quiénes eran. El servicio es totalmente online y no instalé ninguna aplicación en el teléfono de mi novio.

Hice una búsqueda telefónica inversa y Truthfinder reveló el nombre, la ubicación, el tipo de teléfono y el operador de la persona de forma gratuita. Con una suscripción, Truthfinder reveló detalles personales sobre el propietario del número de teléfono, incluido su nombre completo, alias, posibles familiares, direcciones e información de contacto.

También vi su historial laboral, sus antecedentes penales, sus finanzas, sus bienes y sus licencias. Truthfinder me mostró una lista de todas sus cuentas en redes sociales y enlaces para acceder a ellas. Por lo tanto, comprobé su presencia en línea, fotos y videos para ver si estaba con mi novio. Basándome en mi experiencia, Truthfinder es la mejor aplicación para conocer a la persona que hay detrás de un número y atrapar a un infiel.

Puedes leer el análisis completo de TruthFinder en el blog de HeyLocate:

| Rapidez | Simplicidad | Eficacia | Seguridad |

|---|---|---|---|

| 4.5 | 4.6 | 4.7 | 5 |

Pros:

- las búsquedas son anónimas;

- ofrece un informe detallado de los antecedentes;

- puede revelar gratuitamente el nombre y la ubicación de una persona;

- muestra si una persona tiene antecedentes penales.

Contras:

- requiere un pago adicional para descargar los PDF;

- no hay opción de pagar por una sola búsqueda.

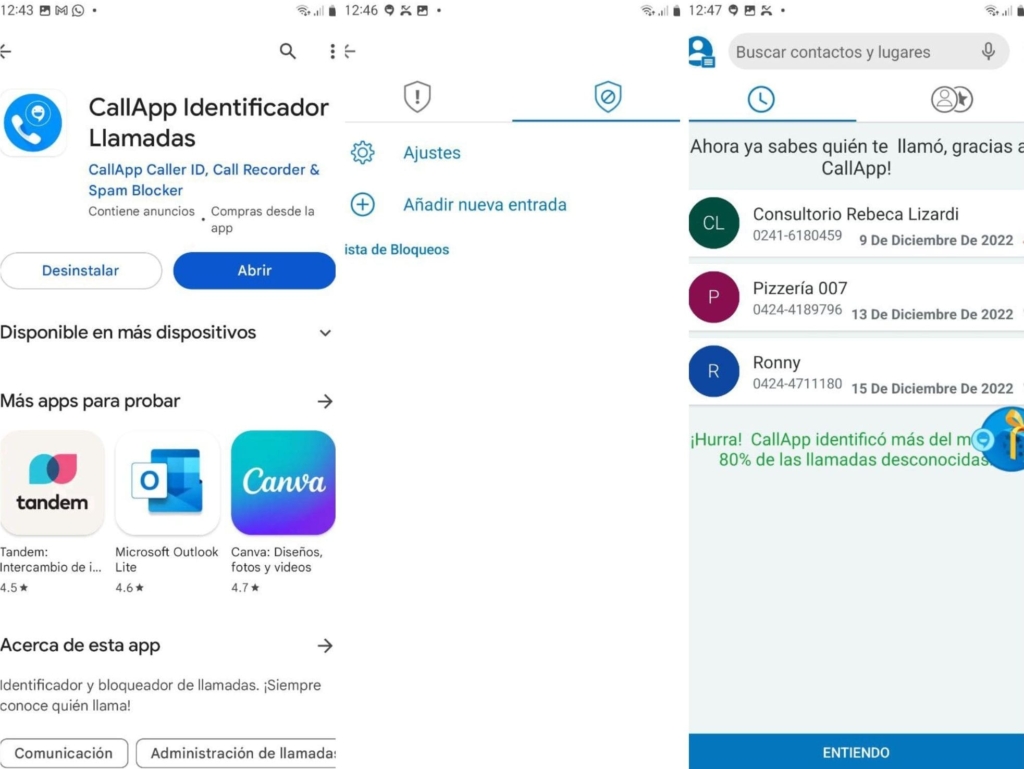

CallApp

CallApp es una herramienta de búsqueda en línea. Su principal función es facilitar el acceso a información proveniente de registros públicos y diversas fuentes relevantes. La aplicación ha logrado reunir una comunidad de más de 7 millones de seguidores en su página de Facebook. También, tiene 4.4 estrellas en Play Store y más de 100 millones de descargas.

Compatibilidad:

Dispositivos Android.

Precio:

1,99 $/mes.

Experiencia del usuario:

La instalación de CallApp en mi dispositivo Android fue sencilla y rápida, ocupando sólo 17.5MB de espacio. La inversión de 1.99 dólares al mes para acceder a todas sus funciones me pareció bastante razonable, considerando las ventajas que ofrecía.

Al utilizar la aplicación, noté que su enfoque se centra en proporcionar informes básicos sobre números de teléfono. Por ejemplo, al ingresar un número, CallApp generó un informe con detalles esenciales, aunque no profundizó en información personal o búsquedas exhaustivas.

Sin embargo, esta simplicidad se convirtió en un punto positivo cuando pude utilizar el número proporcionado para obtener información más detallada a través de otras aplicaciones.

Una característica que me llamó la atención y que me resultó bastante útil fue la capacidad de CallApp para identificar los nombres detrás de números desconocidos de WhatsApp y Facebook Messenger. Esto me brindó un nivel adicional de seguridad al saber quién estaba detrás de esos mensajes que recibe mi novio.

| Rapidez | Simplicidad | Eficacia | Seguridad |

|---|---|---|---|

| 4.6 | 4.6 | 4.1 | 4.8 |

Pros:

- identifica la persona detrás del número de teléfono;

- puede ayudar a bloquear llamadas molestas;

- versión premium barata, desde 1.09 $/mes hasta 30,99 $ de por vida.

Contras:

- algunos informes podrían ser incompletos;

- no está disponible para iOS.

Cómo saber con quién habla por WhatsApp desde mi celular gratis

En México no hay muchas apps que te permitan como saber con quién habla tu pareja por messenger gratis o por WhatsApp, por lo general, las opciones que de verdad funcionan son pagadas y necesitas tener acceso al celular de tu novio para instalar la app espía o tener las credenciales de iCloud. Sin embargo, existe una forma de hacerlo que es gratis y que podrías funcionar.

WhatsApp web

WhatsApp web te permite tener la app desde tu computadora. Básicamente duplica la información del WhatsApp del celular y te permite chatear y revisar las conversaciones desde la PC. No obstante, debes escanear un código QR desde el teléfono de tu novio para poder ingresar. Sigue los pasos a continuación.

- Abre WhatsApp web en tu computadora desde tu navegador favorito.

- Abre WhatsApp desde el celular de tu novio, haz clic en configuración o ajustes y haz clic en dispositivos vinculados.

- Escanea el código QR que aparece en la página web. Debes usar el celular de tu novio para esto.

- Espera mientras se sincronizan los mensajes de WhatsApp.

Después de hacerlo, puedes leer todo desde tu computadora, tomar capturas y responder mensajes.

Rellena el formulario para rastrear el celular

- Número de rastreo

- Chequeo de Celulares

Conclusión

Las relaciones se basan en la confianza, la comprensión y la comunicación abierta. Sin embargo, si sientes que tu novio es furtivo con su teléfono, saber a quién está enviando mensajes de texto podría traerte la tranquilidad que necesitas. Como has visto, no necesitas comerte las uñas cuando puedes usar las mejores aplicaciones espía para saber a quién envía mensajes y llama.

Nuestra favorita número uno es Spyzzz. Esta aplicación de seguimiento avanzado le mostrará todos los mensajes de texto en el teléfono de su novio, para que puedas determinar si él te está engañando.

Otra buena opción es la aplicación Spybubblepro.com. Su interfaz intuitiva y su rápida sincronización pueden ayudarte a atrapar a tu novio en tiempo real. Por último, si has descubierto a quién envía mensajes de texto, pero no estás segura de sí te está engañando, puedes comprobar detalles sobre la otra persona utilizando Truthfinder o CallApp.

Preguntas frecuentes

Si tu novio utiliza un iPhone y conoces sus credenciales de iCloud, puedes restaurar la copia de seguridad en tu celular, después podrás leer todos sus mensajes de texto de forma gratuita. También, tienes la opción de utilizar apps para monitorear el celular de tu pareja, una de ellas es Spyzzz.

Si necesitas saber con quién está en línea un contacto, puedes usar Spyzzz o mSpy. Esta aplicación de seguimiento avanzado le mostrará todos los mensajes de texto en el teléfono de su novio, para que puedas determinar si él te está engañando.

Existen apps de monitoreo como Spyzz o mSpy que te permiten saber si una persona está usando messenger y leer los mensajes que ha enviado.

Dejar un comentario