Per scoprire con chi comunica il vostro ragazzo al telefono, ci sono vari modi: ad esempio, i backup di iCloud per iOS o le app di monitoraggio specializzate.

Hai la sensazione che il tuo ragazzo ti stia tradendo? All’improvviso si mette sulla difensiva, si intrufola o nasconde il telefono? Se hai anche solo la minima sensazione che il tuo ragazzo ti stia tradendo, potresti sentirti come se il terreno si stesse sgretolando sotto i tuoi piedi. Ma prima di saltare alle conclusioni e porre fine alla tua relazione, è meglio avere tutti i fatti.

Grazie alle app di monitoraggio, puoi scoprire a chi sta scrivendo e chiamando il tuo ragazzo. In Italia, oltre il 40% ammette di aver tradito o di essere stato tradito, quindi è felice di scoprire la verità. Quindi, le app spia possono essere la via d’uscita dalle tue preoccupazioni dandoti informazioni sui messaggi SMS, sui registri delle chiamate e altro ancora del tuo ragazzo. Ti forniranno un quadro più chiaro delle sue connessioni e interazioni.

Il team di HeyLocate comprende la necessità di informazioni affidabili in queste situazioni. Ecco perché abbiamo cercato le migliori app per scoprire con chi sta messaggiando il tuo ragazzo. Uno strumento che cerca un numero telefonico cellulare ti aiuterà a smascherare i chiamanti sconosciuti per identificare tutte le connessioni sconosciute che ti causano stress.

Esploreremo le migliori app per scoprire chi sta scrivendo e chiamando e rivelare la persona dietro il numero di telefono.

Le scelte top secondo le ricerche

🥇 Spyzzz

Spyzzz è l’opzione perfetta per catturare un partner traditore. Saprai tutto ciò che scrivono, a chi scrivono e chiamano, le app di social media a cui accedono e persino i siti web che visitano.

Oltre a sapere con chi scrive e chiama il tuo ragazzo, Spybubblepro ti aiuterà a entrare nel suo telefono a una tariffa più conveniente rispetto ad altre app perché offrono sempre sconti.

Con questo servizio imparerai tutto sulla persona a cui il tuo ragazzo sta scrivendo. Non preoccuparti se vengono salvati con un nome diverso nella rubrica, Truthfinder rivelerà tutte le informazioni di cui hai bisogno.

Tabella degli strumenti per controllare il telefono del fidanzato

Servizi testati – 17

Servizi selezionati – 6

| Servizio | Compatibilità | Installazione dell’app | Prezzo/Prova | Valutazione |

|---|---|---|---|---|

| Spynger | Android 4+ Tutti iOS | Accesso fisico dell’Android Credenziali iCloud su iPhone | Nessuna prova, $10.83/mese per il piano annuale | 4.9 |

| Spyzzz | Android 4+ Tutti iOS | Accesso fisico dell’Android Credenziali iCloud su iPhone | $12.49/mese per il piano annuale | 4.8 |

| Spybubblepro.com | Android 4+ Tutti iOS | Accesso fisico dell’Android Credenziali iCloud su iPhone | $12.49/mese per il piano annuale | 4.8 |

| Moniterro | Android 4+ iOS 7-13+ con jailbreak Tutti iOS senza jailbreak | Accesso fisico dell’Android Credenziali iCloud per iPhone senza jailbreak Accesso fisico per iPhone jailbroken | $9.71/mese per il piano annuale | 4.7 |

| TruthFinder | Tutti Android Tutti iOS | Non disponibile | $28.05/mese $4.99/mese per la ricerca inversa | 4.7 |

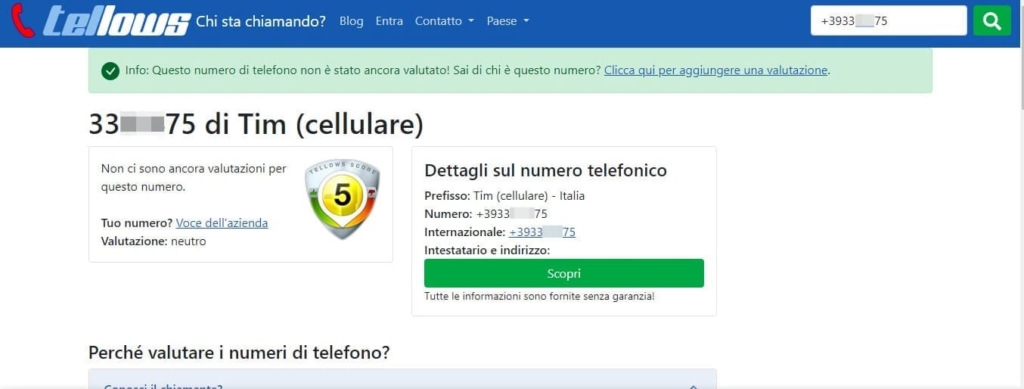

| Tellows | Tutti Android Tutti iOS | Non disponibile | Gratis | 4 |

Abbiamo preso alcune risorse dalle recensioni dei migliori, e quasi tutte erano pessime. Quindi affidatevi solo a fonti di informazione verificate o a blog di servizi specializzati in materia di telecomunicazioni. Ad esempio, come il nostro blog HeyLocate.

Come scoprire con chi chatta su messenger gratis il mio ragazzo

Esistono alcuni metodi che possono potenzialmente garantirti l’accesso al telefono e alle conversazioni del tuo ragazzo.

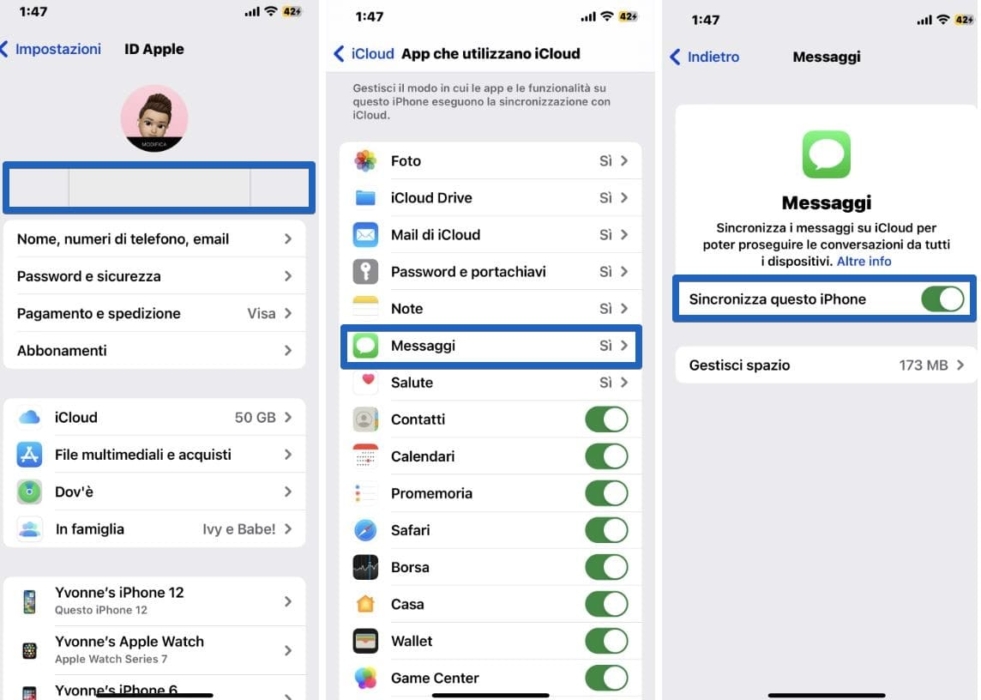

Usa il backup di iCloud

Se il tuo ragazzo usa un iPhone e per caso conosci le sue credenziali iCloud, questo metodo può essere una buona opzione di monitoraggio da remoto. Gli iPhone creano automaticamente backup su iCloud, inclusi i messaggi SMS. Puoi utilizzare le credenziali iCloud del tuo ragazzo per accedere al suo account iCloud su un browser web o un altro dispositivo iOS. In questo modo puoi scoprire un numero sconosciuto sull’iPhone.

Quindi, accedi al backup iCloud e ripristina il backup sul tuo dispositivo. Puoi quindi leggere gratuitamente tutti i suoi messaggi di testo, comprese le e-mail e le note.

Tuttavia, tieni presente che potresti ancora aver bisogno di avere in mano l’iPhone del tuo ragazzo, quindi quando viene avvisato di un nuovo dispositivo che accede al suo iCloud, puoi inserire il codice a 6 cifre che Apple invia. Questo metodo funziona se desideri continuare a monitorare il suo iPhone dopo il primo accesso al suo account iCloud, poiché gli accessi successivi non richiederanno un codice.

Sfrutta le app di monitoraggio con una prova gratuita

Forse una delle tecniche più affidabili e discrete per accedere ai messaggi del tuo ragazzo è installare un’app spia sul suo dispositivo. Trova un’app con una prova gratuita e usa quel tempo per accedere ai messaggi del tuo ragazzo. Queste app avranno funzionalità complete e vedrai non solo i messaggi SMS, ma anche le chiamate in entrata e in uscita e l’attività dei social media sul dispositivo monitorato.

Nella prossima sezione scoprirai perché le app spia sono l’opzione migliore per entrare nel telefono del tuo partner.

Le migliori app per vedere chi sta scrivendo e chiamando

Esistono app dedicate per catturare un partner che tradisce.

Spynger

Se vuoi sapere come localizzare un cellulare dal numero di telefono, Spynger è una delle migliori app di spionaggio oggi disponibili per accedere ai messaggi SMS del tuo ragazzo. Il sito web è legittimo e sicuro, con un certificato SSL valido e nessun segno di phishing o malware, secondo Scamadviser.

Compatibilità:

- Androide 4+;

- tutti iOS.

Prezzo:

- $45,49/mese;

- piano trimestrale da $26/mese;

- $10,83/mese piano di 12 mesi.

Esperienza utente:

Spynger ha richiesto l’accesso fisico al dispositivo monitorato per installarlo su un dispositivo Android. Puoi anche installare Spynger su un iPhone, che richiederà il jailbreak. Tuttavia, Spynger ha una versione senza jailbreak che utilizza le credenziali di iCloud.

Ho usato Spynger su un telefono Android e ha avuto accesso a tantissime app dal pannello di controllo. Visualizzava messaggi dall’app per messaggi SMS del telefono e WhatsApp, Facebook, Hangouts, Viber, Skype e Tinder. È stato anche un modo utile per imparare come vedere con chi chatta una persona su Instagram. Spynger poteva vedere i contenuti della chat, le immagini del profilo, gli adesivi e lo stato.

Mi è piaciuto che Spynger funzioni in modalità background, così ho potuto accedere ai messaggi del mio ragazzo su diverse applicazioni senza che lui lo sapesse. Inoltre, posso usarlo anche per il rilevamento della posizione, che mi ha aiutato a sapere dove si trovava in ogni momento. Ecco perché è forse il più utile quando vuoi coglierlo sul fatto.

| Velocità | Semplicità | Efficacia | Sicurezza |

|---|---|---|---|

| 5 | 4.8 | 4.8 | 5 |

I pro:

- visualizza l’intera chat su più di 10 app di messaggistica;

- garanzia di rimborso di 14 giorni;

- ha il monitoraggio della geolocalizzazione;

- offre la registrazione e il blocco delle chiamate.

I contro:

- non offre una prova gratuita;

- non rivela il nome della persona che scrive.

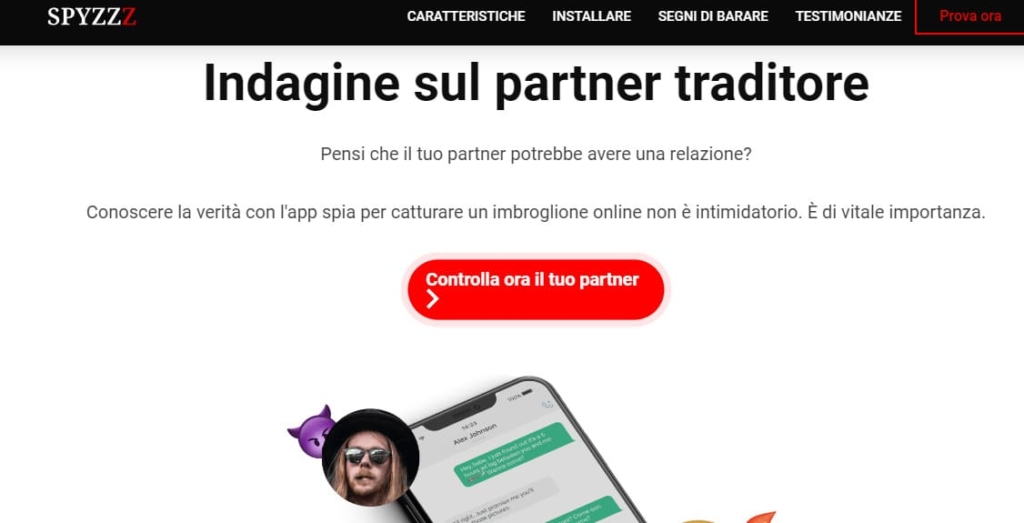

Spyzzz

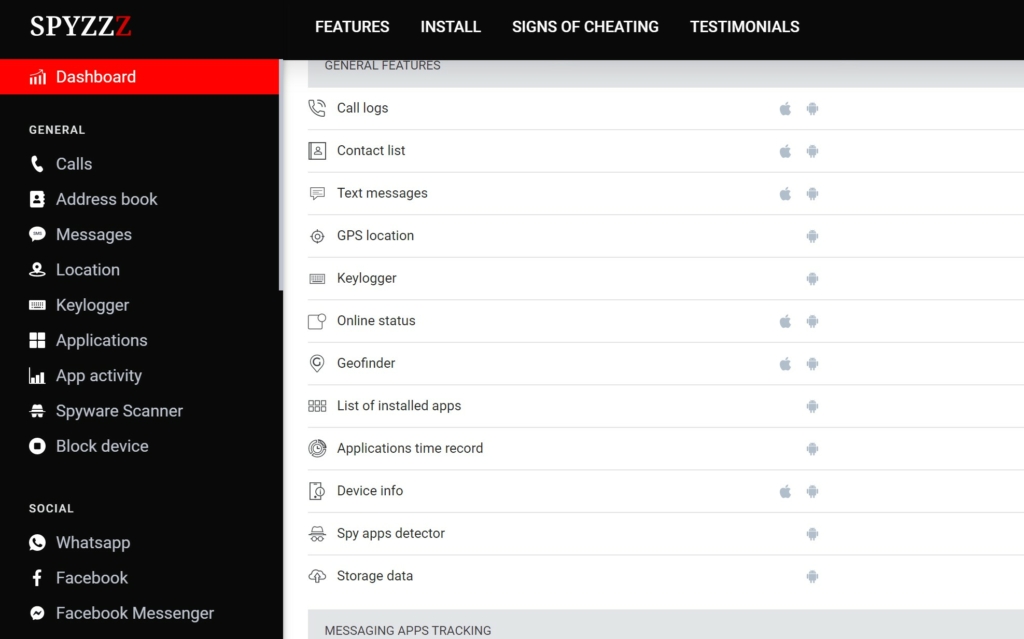

Se ti chiedi “come faccio a localizzare un numero di cellulare” devi sapere che Spyzzz è un software avanzato che può accedere a tutte le funzionalità su un dispositivo di destinazione. Ha un alto indice di affidabilità su siti di recensioni come Scamadviser. Inoltre, è sicuro e non è elencato per phishing o spamming.

Compatibilità:

- Android 4+;

- tutti i dispositivi iOS.

Prezzo:

- $49,99/mese;

- $29,99/mese piano trimestrale;

- $12,49/mese piano annuale.

Esperienza utente:

Ho installato l’app su un dispositivo Android utilizzando un collegamento dal sito Web di Spyzzz. L’app non è stata visualizzata nell’elenco delle app. Se volevo rintracciare un iPhone, avevo solo bisogno delle credenziali iCloud dell’utente. Dopo aver configurato l’app, ha iniziato a monitorare varie funzionalità.

Poiché ero interessato ai messaggi SMS e ai registri delle chiamate, ho effettuato l’accesso alle chat sulla piattaforma online dell’app. Spyzzz ha monitorato i messaggi da tonnellate di app di messaggistica. Loro includono; WhatsApp, social media come Facebook, Instagram, Snapchat, Zoom e Viber, tra gli altri. L’app mostrava l’intera conversazione quando i messaggi venivano inviati e ricevuti e il numero di telefono del contatto.

Spyzzz ha anche tracciato le telefonate e la posizione GPS del telefono in tempo reale. È stato anche possibile visualizzare i messaggi eliminati, le chiamate eliminate, i contatti eliminati e i contatti rinominati. Dopo aver testato con Spyzzz, mi è piaciuto il suo aspetto completo di garantire di trovare tutte le informazioni che volevo dal telefono cellulare monitorato.

| Velocità | Semplicità | Efficacia | Sicurezza |

|---|---|---|---|

| 4.8 | 4.8 | 4.8 | 4.8 |

I pro:

- tiene traccia di tutti i messaggi, inclusi i messaggi eliminati;

- keylogger aiuta ad accedere agli account dei social media;

- può tracciare i siti, compresi quelli cercati in modalità di navigazione in incognito;

- piano annuale conveniente.

I contro:

- non ha una funzione di geofencing;

- nessuna installazione remota per dispositivi Android.

Spybubblepro.com

Spybubblepro.com è una tecnologia progettata per catturare a distanza un partner traditore. L’app ha funzionalità innovative che ti consentono di accedere ai messaggi di testo, ai registri delle chiamate, ai file multimediali del tuo ragazzo e persino allo streaming live dal telefono del bersaglio.

Compatibilità:

- Android 4.0+;

- tutti iOS.

Prezzo:

- $49,99/mese;

- $29,99/mese piano trimestrale;

- $12,49/mese piano annuale.

Esperienza utente:

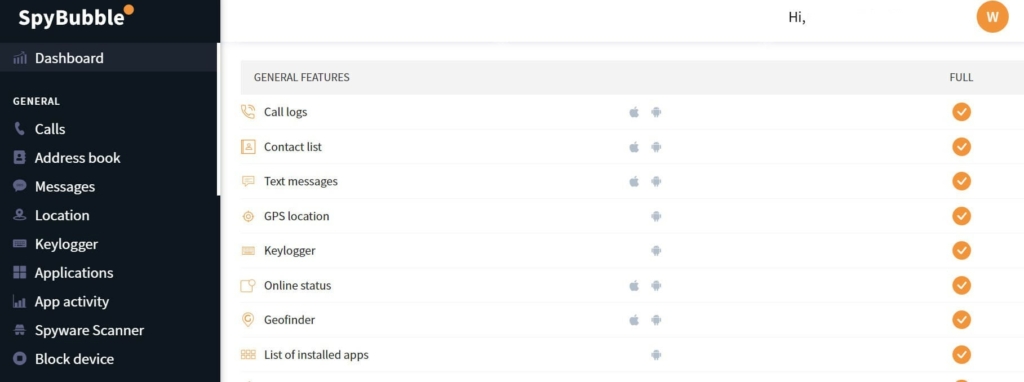

Per sapere come posso ricevere i messaggi del mio ragazzo sul mio telefono, ho provato Spybubblepro. Prima di accedere alle sue funzionalità, ho dovuto scaricare l’app Spybubblepro sul dispositivo di destinazione ed effettuare un pagamento. Non avevo bisogno di installarlo su un iPhone. Potrei accedere ai dati del telefono da remoto con l’ID Apple e la password del proprietario.

Spybubblepro ha una dashboard online intuitiva che mi ha aiutato a vedere i messaggi telefonici su entrambi i lati della chat. Inoltre, elencava i messaggi SMS cancellati da amici, colleghi, ecc, quindi nulla rimaneva sconosciuto. Mi è piaciuto poter vedere i messaggi SMS e quelli inviati e ricevuti da altre app come Facebook Messenger, WhatsApp, Zoom, Viber, Telegram e Hangouts.

Spybubblepro non è rilevabile sul telefono, quindi è un ottimo strumento. Non modifica le impostazioni del telefono né provoca cambiamenti nella durata della batteria. L’app funziona in modalità invisibile, quindi è un’ottima risorsa se vuoi scoprire con chi chatta su messenger.

| Velocità | Semplicità | Efficacia | Sicurezza |

|---|---|---|---|

| 4.7 | 4.8 | 4.9 | 4.8 |

I pro:

- può monitorare i messaggi telefonici senza una connessione Internet;

- facile processo di installazione su telefoni Android;

- mostra la data dei messaggi di testo e delle telefonate tracciati;

- la funzione keylogger può trovare le informazioni di accesso all’account.

I contro:

- potrebbe non mostrare il nome della persona che scrive;

- non offre una prova gratuita.

Moniterro

Per chi vuole sapere come localizzare un numero di cellulare dal PC, Moniterro è un’altra incredibile app per controllare i messaggi SMS del tuo ragazzo o spiare Messenger. È l’ideale se vuoi confrontarti con il tuo partner poiché prenderà screenshot dei messaggi.

Compatibilità:

- Androide 4+;

- iOS 7-13+ con jailbreak;

- tuttii OS senza jailbreak.

Prezzo:

- $46,62/mese;

- $27,19 piano di 3 mesi;

- piano di 12 mesi da $9,71/mese.

Esperienza utente:

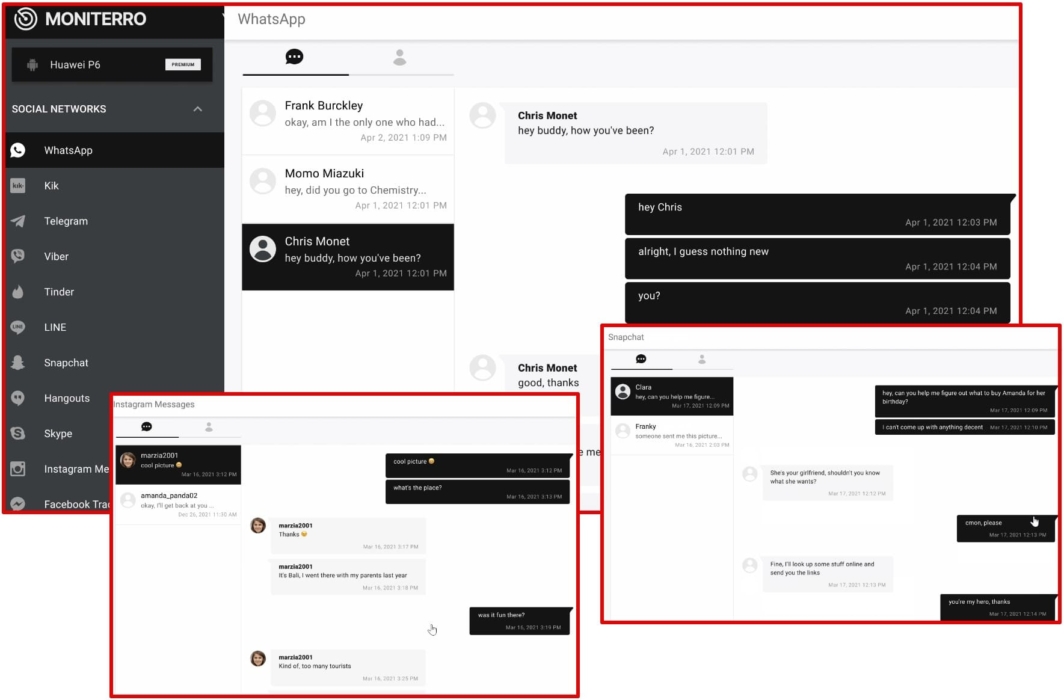

Dopo essermi registrato e aver scelto un piano di abbonamento, ho scaricato Moniterro per vedere a chi stava scrivendo il mio ragazzo. Moniterro ha funzionato in background e ho potuto vedere solo i messaggi di testo sulla dashboard online dell’app.

Mi piaceva vedere in tempo reale a chi scriveva il mio ragazzo. In quanto tale, ho potuto vedere quando ha ricevuto messaggi da qualcuno e le sue risposte pochi minuti dopo aver inviato messaggi. Ho controllato i messaggi di varie app, tra cui WhatsApp, Instagram, Snapchat e Facebook.

Moniterro mi ha mostrato tutte le chiamate in entrata e in uscita. Elencava il numero di telefono, il nome del contatto e la durata della chiamata. La funzione di tracciamento GPS mi ha permesso di vedere la posizione del mio ragazzo e ho anche potuto vedere la cronologia del browser.

Dopo averlo sperimentato, ho scoperto che Moniterro è un’app di spionaggio affidabile per tracciare con precisione il dispositivo del mio ragazzo, quindi capisco la sua popolarità.

| Velocità | Semplicità | Efficacia | Sicurezza |

|---|---|---|---|

| 4.9 | 4.7 | 4.8 | 4.8 |

I pro:

- rapporto completo sui messaggi SMS su ogni app di messaggistica;

- accede ai messaggi SMS del fidanzato cancellati;

- può vedere la posizione esatta del fidanzato;

- tiene traccia della cronologia di navigazione e delle app dei social media.

I contro:

- l’abbonamento mensile è un po’ caro;

- i rimborsi esistono solo se il problema non può essere risolto.

TruthFinder

Truthfinder è uno dei servizi più affidabili per scoprire chi possiede un numero di telefono. Ha un A+ con l’agenzia Better Business Bureau che monitora il rating delle aziende e un discreto rating su Trustpilot. Truthfinder è l’ideale per confermare tutti i tuoi dubbi sulla fedeltà del tuo partner dicendoti esattamente a chi ha inviato messaggi gratuitamente.

Compatibilità:

Tutti i dispositivi.

Prezzo:

- $28,05/mese;

- $4,99/mese per la ricerca telefonica inversa.

Esperienza utente:

Dopo aver appreso i numeri di telefono che mandavano messaggi al mio ragazzo, ho usato il sito web di Truthfinder per sapere chi fossero. Il servizio è interamente online e non ho installato alcuna app sul telefono del mio ragazzo.

Ho effettuato una ricerca telefonica inversa e Truthfinder ha rivelato gratuitamente il nome, la posizione, il tipo di telefono e l’operatore della persona. Con un abbonamento, Truthfinder ha rivelato dettagli personali sul proprietario del numero di telefono, inclusi nome completo, alias, possibili parenti, indirizzi e informazioni di contatto.

Ho anche visto i suoi lavori passati, i precedenti penali, le finanze, i beni e le licenze. Truthfinder mi ha mostrato un elenco di tutti gli utenti dei social media che lo corrispondono e dei link per accedervi.

Pertanto, ho controllato la sua presenza online, foto e video per vedere se erano con il mio ragazzo. Sulla base della mia esperienza, Truthfinder è la migliore app per conoscere la persona dietro un numero per catturare un traditore.

Potete leggere la recensione completa di TruthFinder sul blog di HeyLocate:

| Velocità | Semplicità | Efficacia | Sicurezza |

|---|---|---|---|

| 4.5 | 4.6 | 4.7 | 5 |

I pro:

- le ricerche sono anonime;

- fornisce un rapporto di base dettagliato;

- può rivelare il nome e la posizione di una persona gratuitamente;

- mostra se una persona ha precedenti penali.

I contro:

- richiede un costo aggiuntivo per scaricare i PDF;

- nessuna possibilità di pagare per una singola ricerca.

Tellows

Tellows è un ottimo servizio se hai qualche curiosità sui numeri che il tuo ragazzo sta contattando o da cui riceve chiamate.

Compatibilità:

Tutti i dispositivi, inclusi i computer, tablet ecc.

Prezzo:

Gratis.

Esperienza utente:

Ho scoperto che Tellows è uno dei modi migliori per controllare i numeri che ho trovato nel registro delle chiamate del mio ragazzo una volta che ho avuto accesso ad esso. C’è un’ottima applicazione, ma ho scelto di utilizzare la versione del browser per il mio monitoraggio. Tuttavia entrambi hanno un elevato standard di sicurezza.

L’app funziona su numeri di tutto il mondo. Ma, occhio, questo servizio si basa sulle informazioni dei suoi utenti. Quindi, non mostra sempre dati su persone private. Sono stato in grado di vedere che alcuni dei numeri chiamati dal mio ragazzo erano di attività commerciali locali, ma, ad esempio, non è stato visualizzato nulla quando ho cercato il numero di sua mamma.

| Velocità | Semplicità | Efficacia | Sicurezza |

|---|---|---|---|

| 4 | 4 | 4 | 5 |

I pro:

- disponibile in lingua italiana;

- può essere utilizzato da qualsiasi luogo;

- gratis.

I contro:

- accede solo alle informazioni fornite da altri utenti.

Come vedere con chi chatta su WhatsApp

L’Italia ha leggi sulla privacy molto rigide, quindi è difficile trovare app di aziende italiane che possano farti leggere i messaggi WhatsApp di qualcuno. Tuttavia, ci sono alcune opzioni.

Le app spia, come Moniterro, ti consentono di tracciare i social network, incluso WhatsApp. Ma, puoi anche usare un’opzione gratis e integrata.

WhatsApp Web

Questa è l’opzione migliore, anche se richiede un po’ di lavoro per la configurazione. Devi prima accedere fisicamente al telefono. Scansionando il codice QR sul sito Web di WhatsApp con il telefono del tuo partner, puoi accedere al suo account dal tuo computer. Ciò ti consentirà di tenere traccia dei messaggi in tempo reale.

Tuttavia, questo non è infallibile. Interno dell’app, il tuo ragazzo potrà controllare l’elenco dei dispositivi collegati. Potrebbe anche vedere un post sullo schermo che è connesso a un computer.

Fornire il numero di telefono per localizzarlo subito

- Rintraccia il numero di telefono

- Cerca il dispositivo

Conclusione

Le relazioni si basano sulla fiducia, sulla comprensione e sulla comunicazione aperta, non sulla paura. Tuttavia, se ritieni che il tuo ragazzo sia sulla difensiva al telefono, sapere con chi sta scrivendo potrebbe darti la tranquillità di cui hai bisogno. Come hai visto, non devi preoccuparti quando puoi utilizzare le migliori app spia per sapere chi sta scrivendo e chiamando.

La nostra prima scelta è Spyzzz. Questa app di tracciamento avanzata ti mostrerà tutti i messaggi SMS sul telefono del tuo ragazzo, così potrai determinare se ti sta tradendo.

Un’altra buona opzione è l’app Spybubblepro.com. La sua interfaccia intuitiva e la sincronizzazione veloce possono aiutarti a catturare il tuo ragazzo in tempo reale anche se sta usando la chat di Facebook. Infine, se hai scoperto a chi sta scrivendo ma non sei sicuro che stia barando, puoi controllare i dettagli sull’altra persona usando Truthfinder.

Domande frequenti

Usa app per il monitoraggio e il cosidetto parental control come Moniterro o Spyzzz per tenere traccia dell’amore della tua vita e assicurarti che non stia tradendo.

Usa app come Spynger o Truthfinder per assicurarti che nessuno stia chattando e flirtando con il tuo partner.

Se sei un’app spia come Moniterro o Spybubble, possono fungere da guida per aiutarti a trovare e leggere i messaggi nascosti di WhatsApp.

Lascia un commento