Pour savoir avec qui votre petit ami communiqué par téléphone, il existe plusieurs moyens : par exemple, les sauvegardes iCloud pour iOS ou les applications de surveillance spécialisées.

Vous soupçonnez votre petit ami de vous tromper ? Il peut s’agir de sa nouvelle attitude défensive ou du comportement sournois de son téléphone. Si vous avez le moindre soupçon que votre petit ami vous trompe que ce soit avec un de vos proches ou n’importe qui, vous aurez peut-être l’impression que le sol se dérobe sous vos pieds.

Mais avant de tirer des conclusions hâtives et de mettre fin à votre relation, il est préférable de connaître tous les faits. Dans cet article, vous saurez comment savoir qui il parle sur messenger gratuitement.

En effet, grâce aux applications de surveillance, vous pouvez plonger dans la vie privée de votre conjoint, découvrir qui votre petit ami appelle et envoie des SMS. Certaines appli sont sécurisées avec un chiffrement de bout en bout. 83% des femmes qui ont été trompées disent qu’elles sont contentes d’avoir découvert la tromperie.

Les applications d’espionnage peuvent donc constituer une solution pour permettre de sortir de votre labyrinthe en vous donnant un aperçu des messages textuels de votre petit ami, de son journal d’appels et bien plus encore. Elles vous donneront une image plus claire de ses relations et de ses discussions ou interactions.

L’équipe de HeyLocate comprend le besoin d’informations fiables. C’est pourquoi nous avons recherché les meilleures applications pour savoir à qui votre petit ami envoie des textos.

Les meilleures applications d’espionnage vous aideront à démasquer les appelants inconnus afin d’identifier toutes les connexions inhabituelles qui vous causent du stress. Explorons les meilleures applications pour découvrir qui il appelle et envoie des SMS et révéler la personne qui se cache derrière le numéro de téléphone.

Meilleur choix d’après nos recherches

🥇 Spyzzz

Spyzzz est la solution parfaite pour attraper un partenaire qui vous trompe. Vous saurez tout ce qu’il tape, qui il envoie des SMS et appelle, les applications de réseaux sociaux auxquelles il accède et même les sites Web qu’il visite.

En plus de savoir qui votre petit ami envoie des textos et appelle, Spybubblepro vous aidera à accéder à son téléphone à un tarif plus avantageux que les autres applications, car ils offrent toujours des réductions.

Grâce à ce service, vous saurez tout sur la personne à qui votre petit ami envoie des SMS. Ne vous inquiétez pas si elle est enregistrée sous un autre nom, Truthfinder vous révèlera toutes les informations dont vous avez besoin.

Tableau des applications pour vérifier le téléphone de son petit ami

Services examinés – 17

Services sélectionnés – 6

| Service | Compatibilité | Installation de l’appli | Prix/Essai | Evaluation |

|---|---|---|---|---|

| Spynger | Android 4+ Toutes les versions iOS | Accès physique sur Android Identifiants iCloud sur iPhone | Pas d’essai 10.83 $/mois Plan annuel | 4.9 |

| Spyzzz | Android 4+ Toutes les versions iOS | Accès physique sur Android Identifiants iCloud sur iPhone | 12.49 $/mois Plan annuel | 4.8 |

| Spybubblepro.com | Android 4+ Toutes les versions iOS | Accès physique sur Android Identifiants iCloud sur iPhone | 12.49 $/mois Plan annuel | 4.8 |

| Moniterro | Android 4+ iOS 7 – 13+ avec jailbreak Tous les iOS sans jailbreak | Accès physique sur Android Identifiants iCloud sur un iPhone non jailbreaké Accès physique à un iPhone jailbreaké | Plan de 12 mois 9.71 $/mois | 4.7 |

| TruthFinder | Tous les Android Tous les iOS | – | 28.05 $/mois 4.99 $/mois pour la recherche inversée de téléphone | 4.7 |

| 118 712 | Basé sur le web Application (iOS 14+, Android 4.1+) | – | 34.95 $/mois Recherche inversée de numéros de téléphone + Recherche de personnes 21.13 $/mois Recherche de personnes 0.95 $ Essai de 6 jours | 4.7 |

Nous avons pris certaines des ressources des meilleures critiques, et presque toutes étaient affreuses. Ne faites donc confiance qu’à des sources d’information vérifiées ou à des blogs de services spécialisés dans les télécommunications. A l’exemple de notre blog HeyLocate.

Comment lire les messages messenger de quelqu’un gratuitement ?

Comment savoir avec qui il parle sur messenger gratuitement ? Il existe quelques méthodes qui peuvent vous permettre d’accéder au téléphone de votre petit ami.

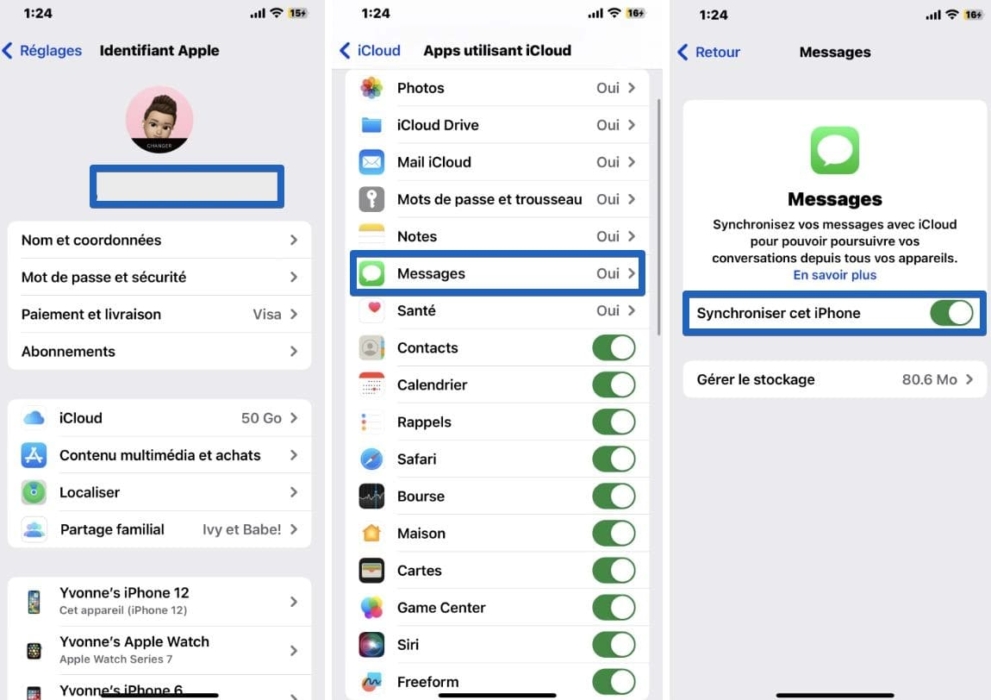

Utiliser la sauvegarde iCloud

Si votre ami utilise un iPhone et que vous connaissez ses identifiants iCloud, cette méthode peut être viable. Les iPhones créent automatiquement des sauvegardes sur iCloud, y compris des messages textuels. Vous pouvez utiliser les identifiants iCloud de votre petit ami pour vous connecter à son compte iCloud à l’aide d’un navigateur web ou d’un autre appareil iOS.

Accédez ensuite à la sauvegarde iCloud et restaurez-la sur votre appareil. Vous pourrez alors découvrir comment lire les messages messenger de quelqu’un gratuitement, y compris ses courriels et ses notes.

Notez toutefois qu’il se peut que vous ayez encore l’iPhone de votre petit ami en main. Ainsi, lorsqu’il est averti qu’un nouvel appareil accède à son iCloud, vous pouvez saisir le code à 6 chiffres qu’Apple lui envoie. Cette méthode fonctionne si vous souhaitez continuer à surveiller son iPhone après la première connexion à son compte iCloud, car les connexions suivantes ne demanderont pas de code.

Tirer parti des applications de surveillance grâce à un essai gratuit

La méthode la plus fiable et la plus discrète pour accéder aux SMS de votre petit ami est sans doute d’installer une application d’espionnage sur son appareil. Trouvez une application avec une version d’essai gratuite et profitez-en pour accéder aux messages de votre petit ami.

Ces applications ont des fonctions complètes, et vous verrez non seulement les messages texte, mais aussi les appels entrants et sortants et l’activité des réseaux sociaux sur l’appareil cible.

Dans la section suivante, découvrez pourquoi les applications espionnes sont la meilleure option pour accéder au téléphone de votre partenaire.

Meilleures applications pour voir qui il envoie des SMS et appelle

Il existe des applications dédiées à la détection des infidèles.

Spynger

Spynger est l’une des meilleures applications d’espionnage disponibles aujourd’hui pour accéder aux SMS de votre petit ami. Le site web est légal et sûr, avec un certificat SSL valide et aucun signe d’hameçonnage ou de logiciel malveillant, selon Scamadviser.

Compatibilité :

- Android 4+ ;

- tous les appareils iOS.

Prix :

- 45,49 $/mois ;

- 26 $/mois Plan de 3 mois ;

- 10,83 $/mois plan de 12 mois.

Expérience utilisateur :

L’installation de Spynger sur un appareil Android nécessite un accès physique à l’appareil cible. Vous pouvez installer Spynger sur un iPhone, ce qui nécessite un jailbreak. Cependant, Spynger propose une version non jailbreakée qui utilise les identifiants iCloud de l’appareil cible.

J’ai utilisé Spynger sur un téléphone Android et j’ai pu accéder à des tonnes d’applications de messagerie instantanée. Il affichait les messages de l’application de messagerie texte du téléphone et de WhatsApp, Facebook Messenger, Instagram, Hangouts, Viber, Skype et Tinder. Spynger pouvait voir le contenu des chats, les photos de profil, les autocollants et le statut. Cependant, si vous souhaitez vous focaliser principalement sur Facebook, je pense que l’application FB Hacker peut être une bonne alternative à Spynger.

J’ai apprécié le fait que Spynger fonctionne en arrière-plan, ce qui me permet d’accéder aux SMS de mon petit ami sans qu’il le sache. En outre, je pouvais également l’utiliser pour la localisation, ce qui me permettait de savoir où il se trouvait à tout moment. C’est pourquoi il est peut-être le plus utile lorsque vous voulez le prendre en flagrant délit.

| Rapidité | Simplicité | Efficacité | Sécurité |

|---|---|---|---|

| 5 | 4.8 | 4.8 | 5 |

Pour :

- visionne l’intégralité de la discussion sur plus de 10 applications de messagerie instantanée ;

- garantie de remboursement de 14 jours ;

- il permet le suivi de la géolocalisation ;

- offre l’enregistrement et le blocage des appels.

Contre :

- ne propose pas d’essai gratuit ;

- ne révèle pas le nom de la personne qui envoie le message.

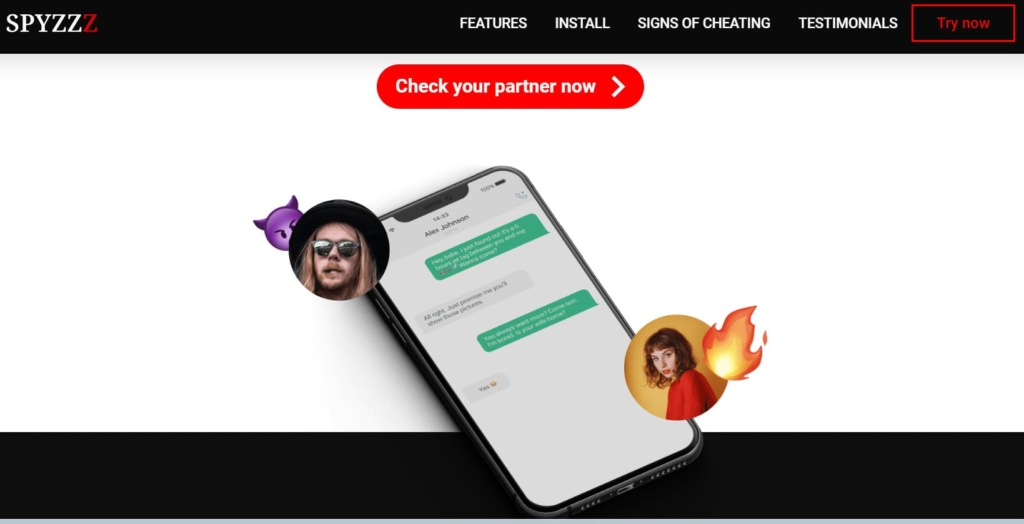

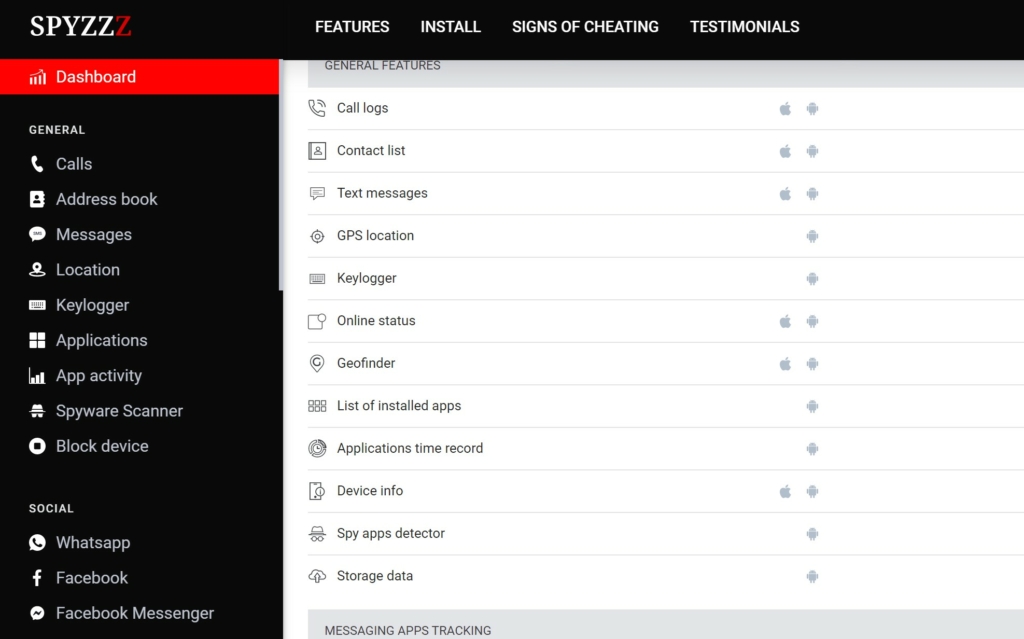

Spyzzz

Spyzzz est un logiciel avancé qui peut accéder à toutes les fonctionnalités d’un appareil cible. Il bénéficie d’une cote de confiance élevée sur Scamadviser. En outre, il est sûr et n’est pas répertorié pour le phishing ou le spamming.

Compatibilité :

- Android 4.0+ ;

- tous les appareils iOS.

Prix :

- 49,99 $/mois ;

- 29,99 $/mois Plan trimestriel ;

- 12,49 $/mois Plan annuel.

Expérience utilisateur :

J’ai installé l’application sur l’appareil Android cible en utilisant un lien du site Web Spyzzz. L’application n’apparaissait pas dans la liste des applications. Si je voulais suivre un iPhone, je n’avais besoin que des informations d’identification iCloud de l’utilisateur. Après avoir configuré l’application, elle a commencé à suivre diverses fonctionnalités.

Comme j’étais intéressé par les messages texte et les journaux d’appels, j’ai accédé aux chats sur le panneau de contrôle en ligne de l’application. Spyzzz a suivi les messages de tonnes d’applications de messagerie. Ils comprennent; WhatsApp, Facebook Messenger, Instagram, Snapchat, Zoom et Viber, entre autres.

L’application a affiché toute la conversation lorsque les messages ont été envoyés et reçus et le numéro de téléphone du contact.

Spyzzz a également suivi les appels téléphoniques et la position GPS du téléphone cible. Il pourrait également voir les messages supprimés, les appels supprimés, les contacts supprimés et les contacts renommés. Après avoir expérimenté Spyzzz, j’ai aimé son aspect complet qui m’a permis de trouver toutes les informations que je voulais sur le téléphone mobile surveillé.

| Rapidité | Simplicité | Efficacité | Sécurité |

|---|---|---|---|

| 4.8 | 4.8 | 4.8 | 4.8 |

Pour :

- suit tous les messages, y compris les messages supprimés ;

- keylogger aide à accéder aux comptes de médias sociaux ;

- peut suivre les sites, y compris ceux recherchés en mode incognito ;

- plan annuel abordable.

Contre :

- aucune fonction de géorepérage ;

- pas d’installation à distance pour les appareils Android.

Spybubblepro.com

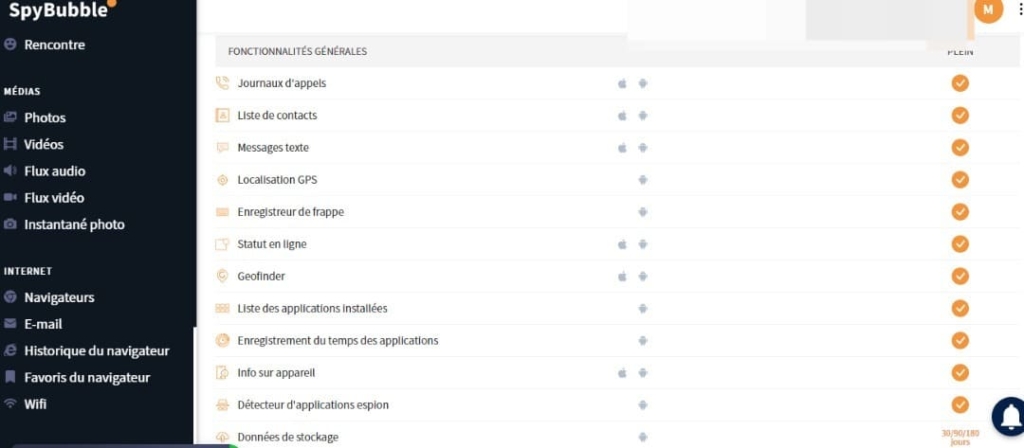

Spybubblepro.com est conçu pour attraper un tricheur à distance. L’application contient des fonctionnalités innovantes qui vous permettent d’accéder aux messages texte, aux journaux d’appels, aux fichiers multimédias de votre petit ami et même à la diffusion en direct depuis le téléphone de la cible.

Compatibilité :

- Android 4.0+ ;

- tous les appareils iOS.

Prix :

- 49,99 $/mois ;

- Forfait trimestriel à 29,99 $/mois ;

- forfait annuel à 12,49 $/mois.

Expérience utilisateur :

Pour savoir comment envoyer les messages de mon petit ami sur mon téléphone, j’ai essayé Spybubblepro. Avant d’accéder à ses fonctionnalités, j’ai dû télécharger l’application Spybubblepro sur l’appareil cible. Encore une fois, je n’ai pas eu besoin de l’installer sur un iPhone. Je pouvais accéder à distance aux données du téléphone avec l’identifiant Apple et le mot de passe de la personne.

Spybubblepro dispose d’un tableau de bord en ligne intuitif qui m’a aidé à voir les messages téléphoniques des deux côtés du chat. De plus, il a répertorié les messages texte supprimés, donc rien n’est resté inconnu. J’ai aimé pouvoir voir les messages SMS et ceux envoyés et reçus d’autres applications comme Facebook Messenger, WhatsApp, Zoom, Viber, Telegram et Hangouts.

Spybubblepro n’est pas détectable sur le téléphone cible. Cela ne modifie pas les paramètres du téléphone ni ne modifie la durée de vie de la batterie. L’application fonctionne en mode furtif, vous pouvez donc facilement vérifier les messages texte de votre petit ami.

| Rapidité | Simplicité | Efficacité | Sécurité |

|---|---|---|---|

| 4.7 | 4.8 | 4.9 | 4.8 |

Pour :

- peut surveiller les messages téléphoniques sans connexion Internet ;

- processus d’installation facile sur les téléphones Android ;

- affiche la date des SMS suivis et des appels téléphoniques ;

- la fonction d’enregistreur de frappe peut trouver les informations de connexion au compte.

Contre :

- peut ne pas afficher le nom de la personne qui envoie des SMS ;

- ne propose pas d’essai gratuit.

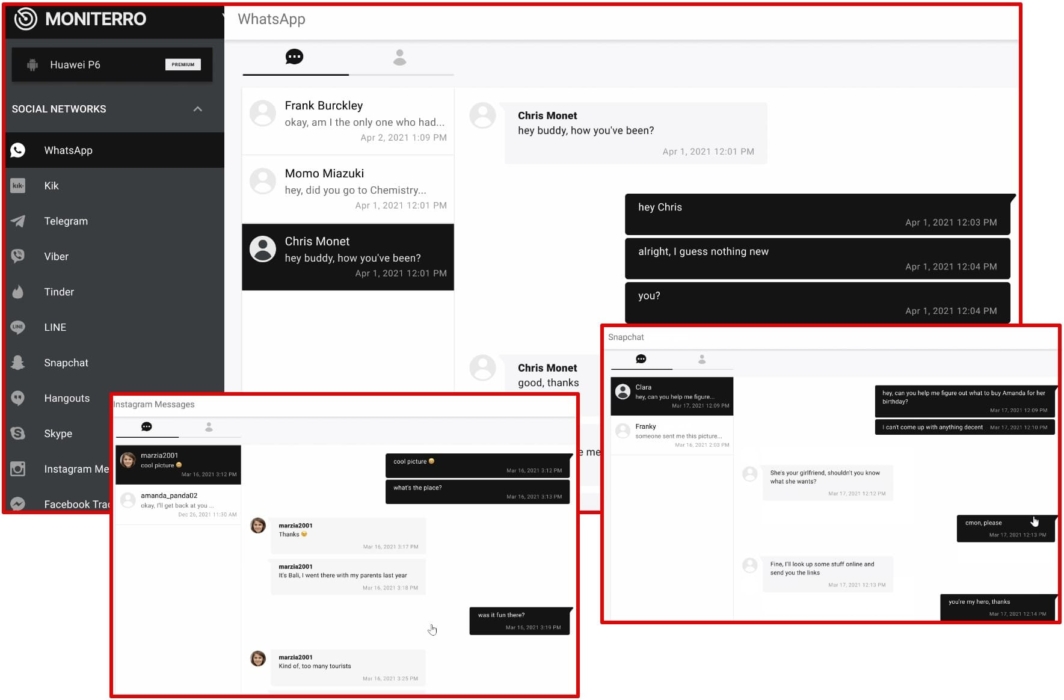

Moniterro

Moniterro est une autre application incroyable pour vérifier les messages texte de votre petit ami. C’est idéal si vous voulez les affronter car il prendra des captures d’écran des messages texte.

Compatibilité :

- Android 4+ ;

- iOS 7 – 13+ avec jailbreak ;

- tous les iOS sans jailbreak.

Prix :

- 46,62 $/mois ;

- forfait de 27,19 $ sur 3 mois ;

- plan de 12 mois à 9,71 $/mois.

Expérience utilisateur :

Après m’être inscrit et avoir choisi un plan d’abonnement, j’ai téléchargé Moniterro pour voir à qui mon petit ami envoyait des SMS. Moniterro fonctionnait en arrière-plan et je ne pouvais voir que les messages texte sur le tableau de bord en ligne de l’application.

J’ai aimé voir à qui mon petit ami envoyait des textos en temps réel. En tant que tel, je pouvais voir quand ils recevaient des messages et leurs réponses quelques minutes après avoir envoyé un SMS. J’ai consulté les messages de diverses applications, notamment WhatsApp, Instagram, Snapchat et Facebook Messenger.

Moniterro m’a montré tous les appels entrants et sortants. Il énumérait le numéro de téléphone, le nom du contact et la durée de l’appel. La fonction de suivi GPS m’a permis de voir l’emplacement de mon petit ami et j’ai également pu voir l’historique de son navigateur.

Après l’avoir expérimenté, j’ai découvert que Moniterro est une application d’espionnage fiable pour suivre avec précision l’appareil de mon petit ami.

| Rapidité | Simplicité | Efficacité | Sécurité |

|---|---|---|---|

| 4.9 | 4.7 | 4.8 | 4.8 |

Pour :

- rapport complet sur les messages texte de chaque application de messagerie ;

- accède aux SMS supprimés du petit ami ;

- peut voir l’emplacement exact de son petit ami ;

- suit l’historique de navigation et les applications de réseaux sociaux ;

- mise à jour constante de l’application.

Contre :

- les frais mensuels sont un peu chers ;

- les remboursements ne sont que si le problème ne peut pas être résolu.

TruthFinder

Truthfinder est l’un des services les plus fiables pour savoir à qui appartient un numéro de téléphone. Il a une note A + BBB et une note de 4,6 étoiles sur Consumer Affairs. Truthfinder est le meilleur moyen d’attraper un tricheur en vous disant exactement à qui il a envoyé des SMS gratuitement.

Compatibilité :

Tous les appareils.

Prix :

- 28,05 $/mois ;

- 4,99 $/mois pour la recherche inversée de téléphone.

Expérience utilisateur :

Après avoir appris les numéros de téléphone envoyant des SMS à mon petit ami, j’ai utilisé le site Web Truthfinder pour savoir qui ils étaient. Le service est entièrement en ligne et je n’ai installé aucune application sur le téléphone de mon copain.

J’ai effectué une recherche téléphonique inversée et Truthfinder a révélé gratuitement le nom, l’emplacement, le type de téléphone et l’opérateur de la personne. Avec un abonnement, Truthfinder a révélé des détails personnels sur le propriétaire du numéro de téléphone, y compris son nom complet, ses pseudonymes, ses parents possibles, ses adresses et ses coordonnées.

J’ai également consulté leurs antécédents professionnels, leur casier judiciaire, leurs finances, leurs actifs et leurs licences. Truthfinder m’a montré une liste de tous leurs comptes de réseaux sociaux et des liens pour y accéder.

Par conséquent, j’ai vérifié leur présence en ligne, leurs photos et leurs vidéos pour voir s’ils étaient avec mon petit ami. D’après mon expérience, Truthfinder est la meilleure application pour connaître la personne derrière un numéro pour attraper un tricheur.

Vous pouvez lire l’évaluation complète de TruthFinder sur le blog HeyLocate :

| Rapidité | Simplicité | Efficacité | Sécurité |

|---|---|---|---|

| 4.5 | 4.6 | 4.7 | 5 |

Pour :

- les recherches sont anonymes ;

- fournit un rapport de fond détaillé ;

- peut révéler gratuitement le nom et l’emplacement d’une personne ;

- indique si une personne a des antécédents criminels.

Contre :

- nécessite des frais supplémentaires pour télécharger les fichiers PDF ;

- aucune possibilité de payer pour une seule recherche.

Indiquer le numéro de portable pour le localiser vite

- Suivi du numéro

- Recherche par téléphone

Conclusion

Les relations sont fondées sur la confiance, la compréhension et la communication ouverte. Cependant, si vous pensez que votre petit ami est sournois avec son téléphone, savoir à qui il envoie des SMS pourrait vous apporter la tranquillité d’esprit dont vous avez besoin.

Comme vous l’avez vu, vous n’avez pas besoin de vous casser la tête lorsque vous pouvez utiliser les meilleures applications d’espionnage pour savoir qui il envoie et appelle.

Notre favori numéro un est Spyzzz. Cette application mobile de suivi avancée vous montrera en effet tous les messages texte et informations cachées sur le téléphone de votre petit ami, afin que vous puissiez déterminer s’il triche.

Une autre bonne option est l’application Spybubblepro.com. Son interface intuitive et sa synchronisation rapide peuvent vous aider à attraper votre petit ami en temps réel. Enfin, si vous avez découvert à qui il envoie des SMS mais que vous ne savez pas s’il triche, vous pouvez vérifier les détails de l’autre personne à l’aide de Truthfinder.

Foire aux Questions

Vous pouvez utiliser diverses applications pour voir à qui une personne envoie des SMS avec nos applications les plus recommandées. Spyzzz est peut-être la meilleure option. Vous pouvez également consulter Spybubblepro, car il est rapide et à des résultats tout aussi précis.Des conversations secrètes peuvent être mises à découvert grâce aux logiciels de surveillance comme BubblePro, mSpy, Spyzzz, etc.

Il existe de nombreuses applications disponibles, mais les plus complètes et les plus avancées sont Spyzzz, Spybubblepro et Spynger.

Laisser un commentaire