Para descobrir com quem seu namorado está se comunicando por celular, há várias maneiras: por exemplo, backups do iCloud para iOS ou aplicativos de monitoramento especializados.

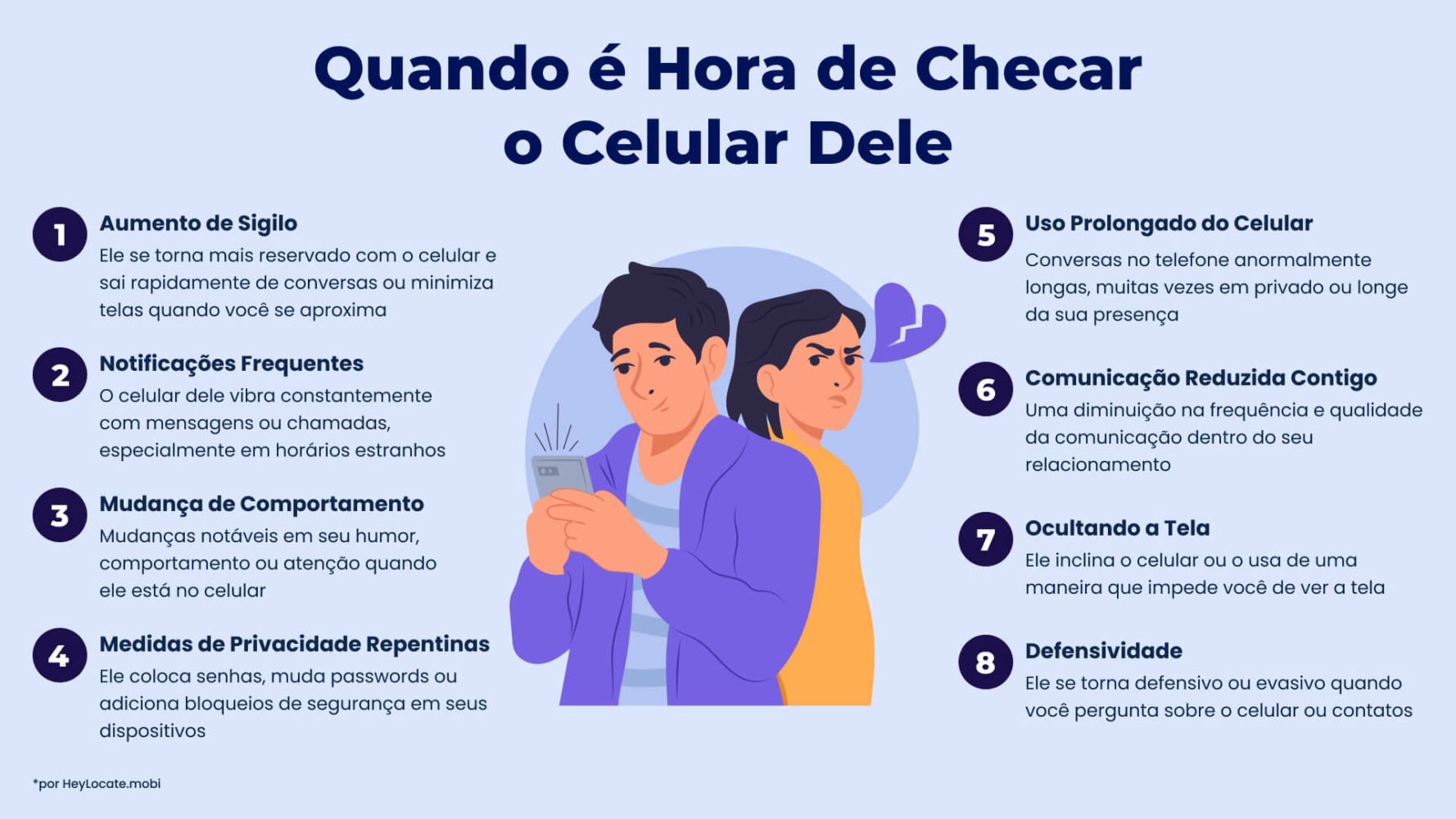

Você tem uma leve suspeita de que seu marido está te traindo? Pode ser por causa da defensividade recentemente adquirida ou o comportamento suspeito em relação ao telefone dele ou outros. Se você tem uma pequena intuição de que seu marido está te traindo, pode sentir que o mundo está desabando a sua volta. Mas antes de tirar conclusões e terminar seu relacionamento, é melhor ter todas as informações.

Graças aos aplicativos de monitoramento, você pode descobrir com quem seu marido está conversando no WhatsApp e fazendo ligações. Isso é importante saber pois 50% dos homens brasileiros traem.

Portanto, os aplicativos espiões podem ser sua saída desse labirinto, dando-lhe uma visão sobre as mensagens de texto do seu marido, registros de chamadas e muito mais. Eles fornecerão uma imagem mais clara das conexões e interações dele.

A equipe HeyLocate entende a necessidade de informações confiáveis. É por isso que pesquisamos os melhores aplicativos para ver com quem a pessoa está conversando no WhatsApp.

Os melhores aplicativos espiões ajudarão você a identificar chamadores desconhecidos e a descobrir todas as conexões desconhecidas que estão causando estresse. Vamos explorar os melhores aplicativos para descobrir com quem ele está conversando e revelar a pessoa por trás do número de telefone.

Escolha Top Baseada em Nossa Pesquisa

🥇 Spyzzz

Spyzzz é a opção perfeita para descobrir um parceiro infiel. Você saberá tudo o que ele digita, com quem ele conversa e liga, os aplicativos de redes sociais que ele acessa e até os sites que ele visita.

Além de saber com quem seu marido conversa e liga, o Spybubblepro ajudará você a acessar o telefone dele a um preço mais barato do que outros aplicativos, pois eles estão sempre oferecendo descontos.

Com este serviço, você descobrirá tudo sobre a pessoa com quem seu marido está conversando. Não se preocupe se estiverem salvos com um nome diferente, o Truthfinder revelará todas as informações que você precisa.

Tabela de Aplicativos para Verificar o Telefone do Marido

Serviços Analisados – 17

Serviços Selecionados – 6

| Serviço | Compatibilidade | Instalação do App | Preço/Experimentação | Avaliação |

|---|---|---|---|---|

| Spynger | Android 4+ Todos iOS | Acesso físico no Android Credenciais do iCloud no iPhone | Sem Experimentação $10.83/mês Plano anual | 4.9 |

| Spyzzz | Android 4+ Todos iOS | Acesso físico no Android Credenciais do iCloud no iPhone | $12.49/mês Plano anual | 4.8 |

| Spybubblepro.com | Android 4+ Todos iOS | Acesso físico no Android Credenciais do iCloud no iPhone | $12.49/mês Plano anual | 4.8 |

| Moniterro | Android 4+ iOS 7-13+ com jailbreak Todos iOS sem jailbreak | Acesso físico no Android Credenciais do iCloud no iPhone não-jailbroken Acesso físico ao iPhone jailbroken | $9.71/mês Plano de 12 meses | 4.7 |

| TruthFinder | Todos Android Todos iOS | – | $28.05/mês $4.99/mês para pesquisa de telefone reverso | 4.7 |

| Intelius | Baseado na web App (iOS 14+, Android 4.1+) | – | $34.95/mês Pesquisa de telefone reverso + Pesquisa de pessoas $21.13/mês Pesquisa de pessoas $0.95 Experimentação de 6 dias | 4.7 |

Pegamos alguns dos Características das melhores revisões, e quase todos eles foram horríveis. Portanto, confie somente em fontes de informação verificadas ou em blogs de serviços especializados relacionados às telecomunicações. Por exemplo, como nos textos de nosso HeyLocate blog.

Como saber se meu marido conversa com outra de graça?

Existem alguns métodos que podem te dar acesso ao celular do seu marido.

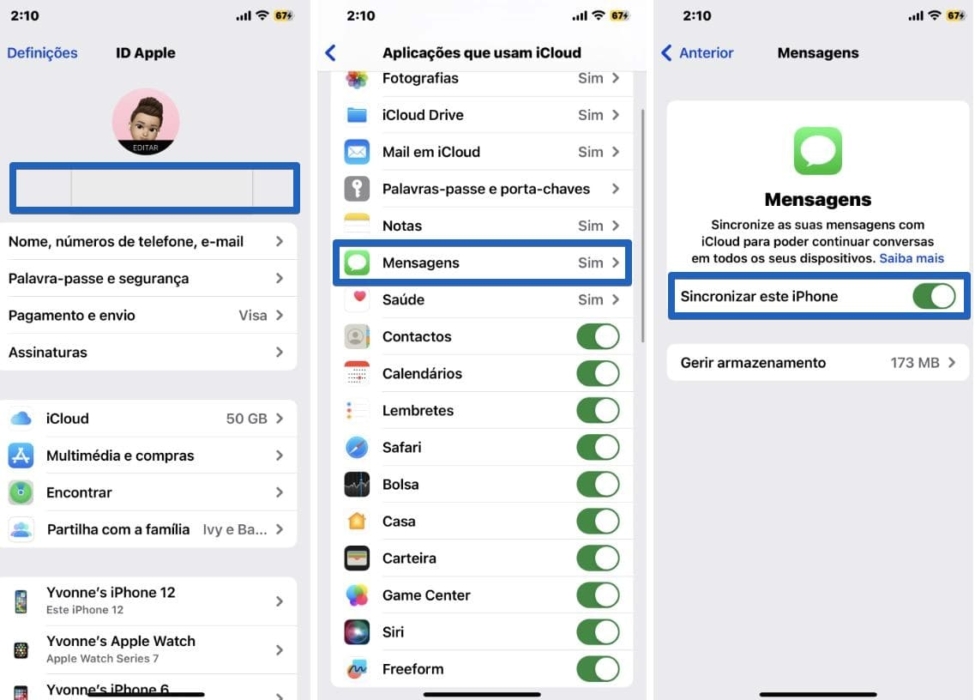

Use o Backup do iCloud

Se o seu marido usa um iPhone e você conhece as credenciais do iCloud dele, este método pode ser viável. Os iPhones criam automaticamente backups no iCloud, incluindo mensagens de texto. Você pode usar as credenciais do iCloud do seu marido para entrar em sua conta através de um navegador ou outro dispositivo iOS.

Em seguida, acesse o backup do iCloud e restaure-o no seu dispositivo. Assim, você pode ler todas as mensagens de texto dele de graça, incluindo emails e notas.

No entanto, é importante observar que você pode precisar ter o iPhone do seu marido em mãos, para que, quando ele for notificado sobre um novo dispositivo acessando o iCloud, você possa inserir o código de 6 dígitos que a Apple envia.

Este método é eficaz se você deseja continuar monitorando o iPhone dele após a primeira vez que entrar na conta do iCloud, uma vez que os acessos subsequentes não pedirão um código.

Use aplicativos de monitoramento com período de teste gratuito

Talvez o método mais confiável e discreto de acessar as mensagens de texto do seu marido seja instalando um aplicativo espião em seu dispositivo. Procure um aplicativo que ofereça um período de teste gratuito e use esse tempo para acessar as mensagens do seu marido.

Estes aplicativos têm recursos abrangentes, e você não só verá as mensagens de texto, mas também as chamadas recebidas e realizadas, bem como a atividade nas redes sociais do dispositivo alvo.

Na próxima seção, descubra por que os aplicativos espiões são a melhor opção para ver com quem a pessoa está conversando no WhatsApp e em outros meios de comunicação no celular do seu parceiro.

Como ver com quem a pessoa está conversando no WhatsApp

Apesar de ser tecnicamente possível, é importante ter em mente que nem todos os métodos são 100% eficazes ou confiáveis. Existem aplicativos e ferramentas desenvolvidos especificamente para monitorar o WhatsApp.

Estes aplicativos, em geral, requerem que o dispositivo alvo seja compatível e, muitas vezes, precisam de acesso físico ao telefone pelo menos uma vez para instalação. A seguir, apresentamos uma lista de aplicativos que afirmam oferecer funcionalidades de monitoramento para o WhatsApp:

Pode ler a análise completa do mSpy no blogue HeyLocate:

Como saber se ele está conversando com outra: aplicativos de monitoramento

Existem aplicativos dedicados para ver mensagens de outro celular e pegar um traidor.

Spynger

O Spynger é um dos melhores aplicativos espiões disponíveis hoje para acessar as mensagens de texto do seu namorado. O site é legítimo e seguro, com um certificado SSL válido e sem sinais de phishing ou malware, de acordo com o Scamadviser.

Compatibilidade:

- Android 4.0+;

- todos os dispositivos iOS.

Preço:

- $45.49/mês;

- $26/mês plano de 3 meses;

- $10.83/mês plano de 12 meses.

Experiência do usuário:

O Spynger requer acesso físico ao dispositivo alvo para instalá-lo em um dispositivo Android. Você pode instalar o Spynger em um iPhone, o que exigirá o desbloqueio. No entanto, o Spynger tem uma versão sem desbloqueio que usa as credenciais do iCloud do alvo.

Usei o Spynger em um telefone Android e ele acessou várias aplicações de mensagens. Ele exibiu mensagens do aplicativo de mensagens de texto do telefone e do WhatsApp, Facebook, Instagram, Hangouts, Viber, Skype e Tinder. O Spynger podia ver o conteúdo do chat, fotos de perfil, stickers e status.

Gostei que o Spynger trabalha em modo de fundo, então eu pude acessar as mensagens de texto do meu namorado sem que ele saiba. Além disso, eu também poderia usá-lo para rastreamento de localização, o que me ajudou a saber onde ele estava em todos os momentos. É por isso que talvez seja o mais útil quando você quer pegá-lo no flagra.

| Velocidade | Simplicidade | Efetividade | Segurança |

|---|---|---|---|

| 4 | 5 | 5 | 4 |

Prós:

- visualiza o chat inteiro em mais de 10 aplicativos de mensagens;

- garantia de devolução do dinheiro em 14 dias;

- possui rastreamento geográfico;

- oferece gravação e bloqueio de chamadas.

Contras:

- não oferece uma versão de teste gratuita;

- não revela o nome da pessoa que está enviando mensagem.

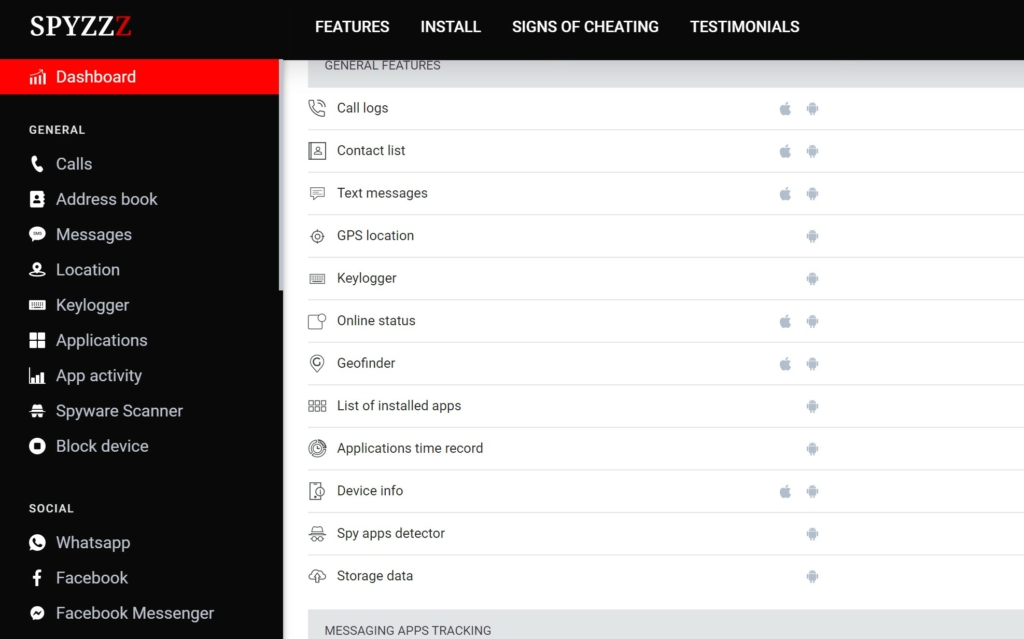

Spyzzz

O Spyzzz é um software avançado que pode acessar todas as funções de um dispositivo alvo. Tem uma alta classificação de confiança no Scamadviser. Além disso, é seguro e não está listado para phishing ou spam.

Compatibilidade:

- Android 4.0+;

- todos os dispositivos iOS.

Preço:

- $49.99/mês;

- $29.99/mês plano trimestral;

- $12.49/mês plano anual.

Experiência do usuário:

Instalei o aplicativo no dispositivo Android alvo usando um link do site Spyzzz. O aplicativo não apareceu na lista de aplicativos. Se eu quisesse rastrear um iPhone, só precisava das credenciais do iCloud do usuário. Depois de configurar o aplicativo, ele começou a rastrear várias funções.

Como eu estava interessado nas mensagens de texto e registros de chamadas, acessei os chats no painel de controle online do aplicativo. O Spyzzz rastreou mensagens de vários aplicativos de mensagens. Eles incluem: WhatsApp, Facebook, Instagram, Snapchat, Zoom e Viber, entre outros. O aplicativo exibia toda a conversa, quando as mensagens foram enviadas e recebidas, e o número de telefone do contato.

O Spyzzz também rastreou chamadas telefônicas e a localização GPS do telefone alvo. Ele também podia ver as mensagens excluídas, chamadas excluídas, contatos excluídos e contatos renomeados. Depois de experimentar o Spyzzz, gostei de sua abordagem abrangente para garantir que eu encontrasse todas as informações que queria do celular monitorado.

| Velocidade | Simplicidade | Efetividade | Segurança |

|---|---|---|---|

| 4 | 5 | 5 | 4 |

Prós:

- rastreia todas as mensagens, incluindo mensagens excluídas;

- keylogger ajuda no acesso a contas de redes sociais;

- pode rastrear sites, incluindo aqueles pesquisados no modo anônimo;

- plano anual acessível.

Contras:

- não possui recurso de geofencing;

- não possui instalação remota para dispositivos Android.

Spybubblepro.com

O Spybubblepro.com foi projetado para pegar traidores remotamente. O aplicativo traz recursos inovadores que permitem que você acesse mensagens de texto, registros de chamadas, arquivos de mídia do seu namorado e até mesmo transmita ao vivo do telefone alvo.

Compatibilidade:

- Android 4.0+;

- todos os dispositivos iOS.

Preço:

- $49.99/mês;

- $29.99/mês Plano trimestral;

- $12.49/mês Plano anual.

Experiência do usuário:

Para saber como eu posso receber as mensagens do meu namorado no meu telefone, experimentei o Spybubblepro. Antes de acessar suas funções, tive que baixar o aplicativo Spybubblepro no dispositivo alvo. Novamente, não precisei instalá-lo em um iPhone. Pude acessar os dados do telefone remotamente com o ID e senha Apple da pessoa.

O Spybubblepro possui um painel online intuitivo que me ajudou a ver as mensagens do telefone dos dois lados da conversa. Além disso, ele listou as mensagens de texto excluídas, então nada ficou desconhecido. Gostei de poder ver as mensagens SMS e aquelas enviadas e recebidas de outros aplicativos como Facebook Messenger, WhatsApp, Zoom, Viber, Telegram e Hangouts.

O Spybubblepro não é detectável no telefone alvo. Não altera as configurações do telefone nem causa alterações na vida útil da bateria. O aplicativo funciona em modo furtivo, então você pode facilmente ver com quem a pessoa está conversando no WhatsApp e em outras mensagens de texto do seu namorado.

| Velocidade | Simplicidade | Efetividade | Segurança |

|---|---|---|---|

| 4 | 5 | 5 | 4 |

Prós:

- pode monitorar mensagens do telefone sem conexão com a internet;

- fácil processo de instalação em telefones Android;

- mostra a data das mensagens de texto e chamadas rastreadas;

- o recurso de keylogger pode encontrar informações de login de contas.

Contras:

- pode não mostrar o nome da pessoa que está enviando mensagem;

- não oferece uma versão de teste gratuita.

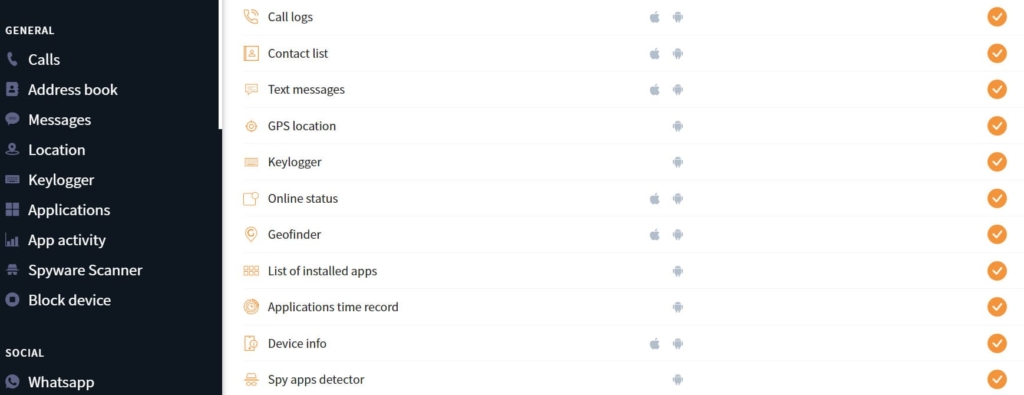

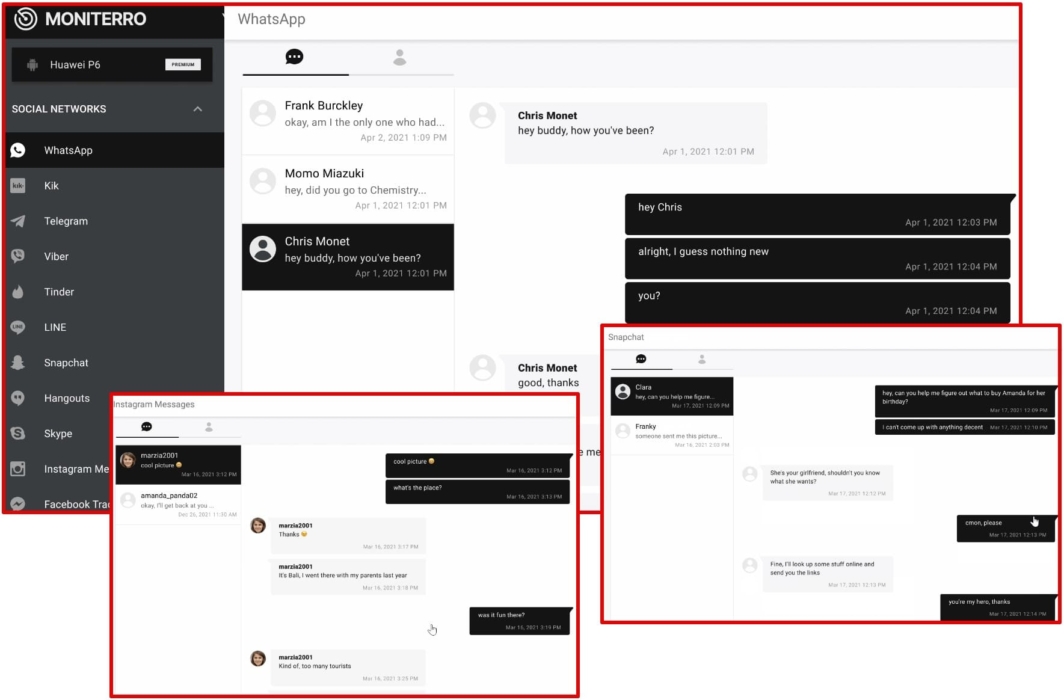

Moniterro

O Moniterro é outro incrível aplicativo para verificar as mensagens de texto do seu namorado. É ideal se você quiser confrontá-lo, pois tirará capturas de tela das mensagens de texto.

Compatibilidade:

- Android 4.0+;

- iOS 7-13+ com jailbreak;

- todos os iOS sem jailbreak.

Preço:

- $46.62/mês;

- $27.19 Plano de 3 meses;

- $9.71/mês Plano de 12 meses.

Experiência do usuário:

Após me registrar e escolher um plano de assinatura, baixei o Moniterro para ver com quem meu namorado estava trocando mensagens. O Moniterro trabalhou em segundo plano e eu só pude ver as mensagens de texto no painel online do aplicativo.

Gostei de ver quem meu namorado estava mandando mensagens em tempo real. Assim, pude ver quando eles recebiam mensagens e suas respostas minutos após enviar uma mensagem. Verifiquei mensagens de vários aplicativos, incluindo WhatsApp, Instagram, Snapchat e Facebook.

O Moniterro mostrou-me todas as chamadas recebidas e efetuadas. Listou o número do telefone, o nome do contato e a duração da chamada. O recurso de rastreamento por GPS permitiu-me ver a localização do meu namorado e eu também pude ver o histórico de navegação dele. Depois de experimentar, descobri que o Moniterro é um aplicativo espião confiável para rastrear com precisão o dispositivo do meu namorado.

| Velocidade | Simplicidade | Efetividade | Segurança |

|---|---|---|---|

| 4 | 5 | 5 | 4 |

Prós:

- relatório completo de mensagens de texto em todos os aplicativos de mensagens;

- acessa mensagens de texto deletadas do namorado;

- pode ver a localização exata do namorado;

- rastreia histórico de navegação e aplicativos de mídia social.

Contras:

- a taxa mensal é um pouco cara;

- os reembolsos são feitos apenas se o problema não puder ser resolvido.

TruthFinder

O TruthFinder é um dos serviços mais confiáveis para descobrir quem é o dono de um número de telefone. Possui classificação A+ BBB e 4.6 estrelas na Consumer Affairs. O TruthFinder é perfeito para pegar um traidor, dizendo exatamente com quem ele tem trocado mensagens gratuitamente.

Compatibilidade:

Todos os dispositivos.

Preço:

- $28.05/mês;

- $4.99/mês para pesquisa reversa de telefone.

Experiência do usuário:

Depois de conhecer os números que estavam mandando mensagens para o meu namorado, usei o site Truthfinder para saber quem eram. O serviço é totalmente online, e eu não instalei nenhum aplicativo no telefone do meu namorado.

Fiz uma pesquisa de telefone reversa e o Truthfinder revelou o nome da pessoa, localização, tipo de telefone e operadora gratuitamente. Com uma assinatura, o Truthfinder revelou detalhes pessoais sobre o dono do número de telefone, incluindo seu nome completo, aliases, possíveis parentes, endereços e informações de contato.

Também visualizei seu histórico de empregos, antecedentes criminais, finanças, ativos e licenças. O Truthfinder mostrou-me uma lista de todas as suas contas de mídia social e links para acessá-las. Portanto, verifiquei sua presença online, fotos e vídeos para ver se estavam com o meu namorado.

Com base na minha experiência, o Truthfinder é o melhor aplicativo para conhecer a pessoa por trás de um número para pegar um traidor.

Pode ler a análise completa do TruthFinder no blogue HeyLocate:

| Velocidade | Simplicidade | Efetividade | Segurança |

|---|---|---|---|

| 4 | 5 | 5 | 4 |

Prós:

- as pesquisas são anônimas;

- fornece um relatório detalhado de antecedentes;

- pode revelar o nome e a localização de uma pessoa gratuitamente;

- mostra se uma pessoa tem antecedentes criminais.

Contras:

- requer uma taxa adicional para baixar PDFs;

- não há opção de pagar por uma única pesquisa.

Intelius

Intelius é pioneiro na indústria de pesquisa de pessoas no Brasil. Se você quer descobrir “como saber se ele está conversando com outra”, pode apostar que o Intelius tem todas as informações. Este serviço online tem 3,49 estrelas no Sitejabber e mais de 32.000 seguidores no Facebook.

Compatibilidade:

Todos os dispositivos.

Preço:

- $34.95/mes – Busca inversa de telefone + pesquisa de pessoas;

- $21.13/mes – Pesquisa de pessoas;

- $34.95/mes – Busca de endereço + Pesquisa de pessoas;

- $0.95 – Teste de 6 dias.

Experiência do usuário:

Intelius foi rápido e simples de usar. Não precisei instalar o serviço. Após obter os números que desejava pesquisar, o Intelius me forneceu o nome, localização e operadora do telefone gratuitamente. Precisei pagar uma assinatura para acessar um relatório detalhado. Os resultados incluíram detalhes sobre o nome completo da pessoa, parentes e histórico de localização.

Intelius revelou informações sociais com os nomes de usuário e links para as contas de mídia social associadas. Se eu quisesse evidências de fotos e vídeos de traição, estariam nas redes sociais. Portanto, pude “ver com quem a pessoa está conversando no WhatsApp” e aprender mais sobre quem meu marido estava trocando mensagens.

Intelius também possui uma opção de pesquisa de pessoas. Revela detalhes semelhantes à busca inversa de telefone. No entanto, alguns nomes apareceram e restringir a pessoa que eu estava procurando poderia ser difícil. Felizmente, o Intelius mostrou números de telefone associados, deixando-me saber quem eu estava procurando.

Você pode ler a análise completa do Intelius no blog do HeyLocate:

| Velocidade | Simplicidade | Efetividade | Segurança |

|---|---|---|---|

| 4 | 5 | 5 | 4 |

Prós:

- produz relatórios detalhados;

- oferece buscas inversas e pesquisas de pessoas;

- diferentes planos de assinatura para atender várias necessidades;

- tem um aplicativo disponível para celulares iOS e Android.

Contras:

- alguns relatórios podem ser imprecisos ou incompletos;

- o suporte ao cliente não está disponível 24/7.

Forneça o número de celular para localizá-lo rapidamente

- Rastreio Por Número

- Busca Telefônica

Conclusão

Relacionamentos são construídos com base na confiança, compreensão e comunicação aberta. No entanto, se você sente que seu marido está agindo de forma suspeita com o telefone, saber com quem ele está conversando pode trazer a paz de espírito que você precisa. Como você viu, você não precisa quebrar a cabeça quando pode usar os melhores aplicativos espiões para descobrir com quem ele está conversando e ligando.

Nosso favorito número um é o Spyzzz. Este aplicativo avançado mostrará todas as mensagens de texto no telefone do seu marido, para que você possa determinar se ele está traindo.

Outra boa opção é o aplicativo Spybubblepro.com. Sua interface intuitiva e sincronização rápida podem ajudá-la a pegar seu marido em tempo real. Finalmente, se você descobriu com quem ele está conversando, mas não tem certeza se ele está traindo, você pode verificar detalhes sobre a outra pessoa usando o Truthfinder.

FAQ

Utilize aplicativos de monitoramento, como o Spyzzz, que permitem acessar mensagens, chamadas, e atividades em redes sociais, dando uma visão abrangente das interações da pessoa monitorada.

Através de aplicativos, como o Spybubblepro, você pode ter insights detalhados das mensagens e chamadas, revelando as interações e proporcionando uma maior compreensão sobre com quem a pessoa está se comunicando.

Deixe um comentário