Um herauszufinden, mit wem Ihr Partner per Handy kommuniziert, gibt es verschiedene Möglichkeiten: zum Beispiel iCloud-Backups für iOS oder spezielle Überwachungs-Apps.

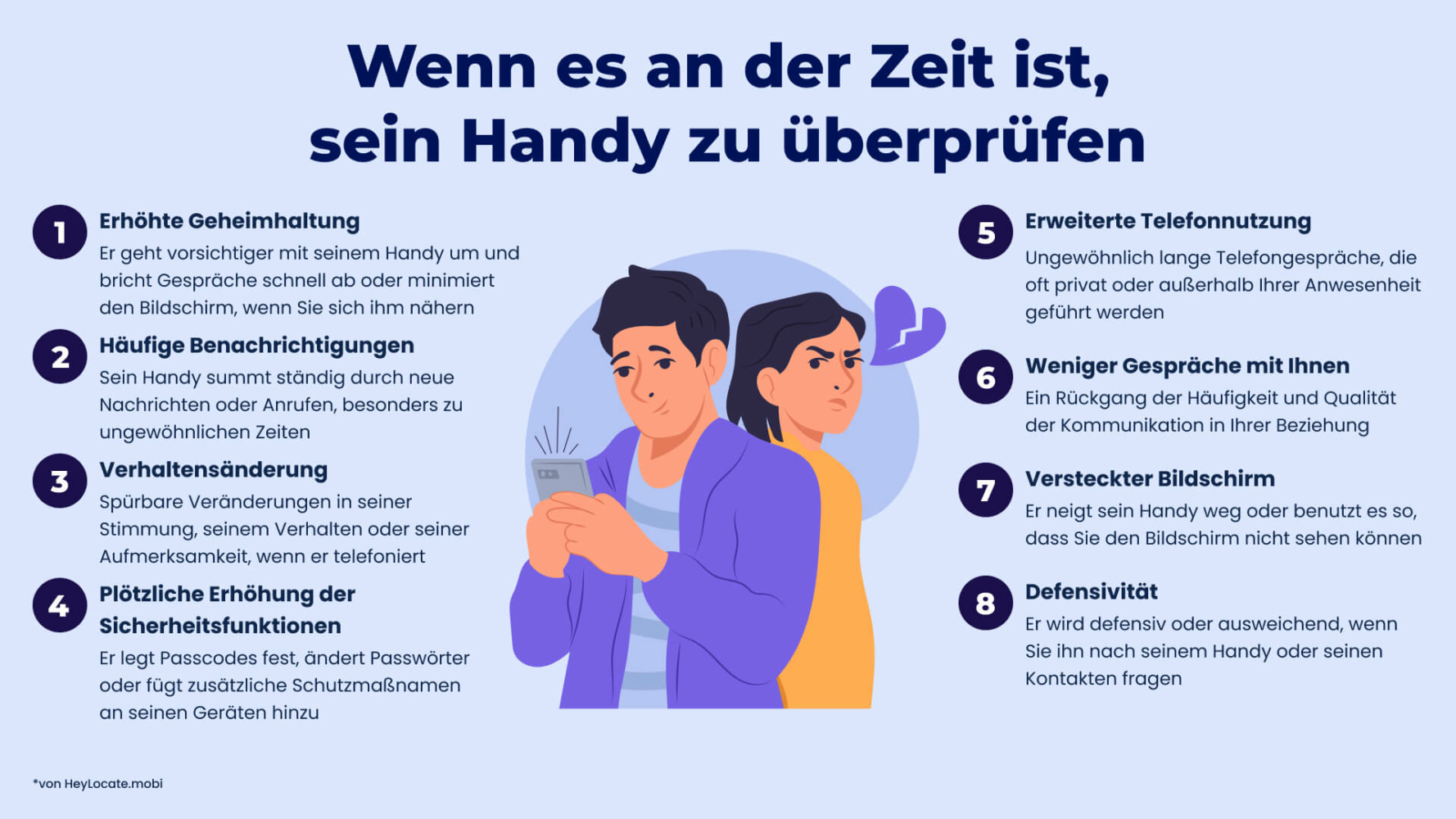

Haben Sie den Verdacht, dass Ihr Freund Sie betrügt? Es könnte an seiner neuen Abwehrhaltung oder Heimlichtuerei rund um sein Telefon liegen. Wenn du auch nur eine kleine Ahnung hast, dass dein Freund dich betrügt, könnte es sein, dass du das Gefühl hast, dass der Boden unter deinen Füßen schwankt.

Aber bevor Sie voreilige Schlüsse ziehen und Ihre Beziehung beenden, ist es am besten, alle Fakten zu kennen. Du solltest auch vermeiden, die Sache einfach ruhen zu lassen. Misstrauen erschwert die Beziehung und führ zu weiteren Problemen. Ersticke lieber jeden Verdacht gleich im Keim.

Es gibt Apps wo Sie sehen können, mit wem Ihr Partner schreibt. Dank Überwachungs-Apps können Sie herausfinden, wem Ihr Freund SMS schreibt und anruft. 83 % der betrogenen Frauen sagen, dass sie froh sind, von dem Betrug erfahren zu haben.

Daher können auch kostenlose Spionage-Apps der Ausweg aus Ihrem Labyrinth sein, indem sie Ihnen Einblick in die Textnachrichten, Anrufprotokolle und mehr Ihres Freundes geben. Sie werden Ihnen ein klareres Bild seiner Kontakte und Interaktionen vermitteln.

Das HeyLocate-Team versteht den Bedarf an zuverlässigen Informationen. Deshalb haben wir die besten Apps recherchiert, um herauszufinden, wem Ihr Freund eine SMS schreibt. Wenn Sie sich also auch schon einmal gefragt haben „gibt es eine App, wo ich sehen kann, mit wem mein Partner schreibt?“, dann ist dieser Artikel genau richtig für Sie.

Die besten Spionage-Apps helfen Ihnen dabei, unbekannte Anrufer zu entlarven, um alle unbekannten Kontakte zu identifizieren, die Ihnen Sorgen und somit Stress bereiten. Lassen Sie uns die besten Apps erkunden, um herauszufinden, wem er eine SMS schreibt, auf WhatsApp chattet und anruft, und um die Person hinter der Telefonnummer zu enthüllen.

Top-Wahl basierend auf unserer Forschung

🥇 Spyzzz

Spyzzz ist die perfekte Option, um einen Partner beim Fremdgehen zu erwischen. Sie wissen alles, was ihr Partner in sein Handy eingibt, wem er Textnachrichten sendet und anruft, auf welche Social-Media-Apps er zugreift und sogar welche Webseiten er besucht.

Spybubblepro weiß nicht nur, wem Ihr Freund SMS schreibt und anruft, sondern hilft Ihnen auch dabei, zu einem günstigeren Preis als andere Apps auf sein Telefon zuzugreifen, da die App immer Rabatte anbietet.

Mit diesem Service erfahren Sie alles über die Person, der Ihr Freund eine SMS schreibt. Machen Sie sich keine Sorgen, wenn sie unter einem anderen Namen gespeichert sind. Truthfinder zeigt Ihnen alle Informationen an, die Sie benötigen.

Tabelle mit Apps zum Überprüfen des Telefons Ihres Freundes

Bewertete Dienste – 17

Ausgewählte Dienste – 6

| Anbieter | Kompatibilität | App Installation | Preis / Testversion | Bewertung |

|---|---|---|---|---|

| Spynger | Android 4+ Alle iOS | Physischer Zugriff auf Android iCloud-Anmeldeinformationen auf dem iPhone | Keine Testversion 10.83 $ im Jahresplan | 4.9 |

| Spyzzz | Android 4+ Alle iOS | Physischer Zugriff auf Android iCloud-Anmeldeinformationen auf dem iPhone | 12.49 $ im Jahresplan | 4.8 |

| Spybubblepro.com | Android 4+ Alle iOS | Physischer Zugriff auf Android iCloud-Anmeldeinformationen auf dem iPhone | 12.49 $ im Jahresplan | 4.8 |

| Moniterro | Android 4+ iOS 7 – 13+mit Jailbreak Alle iOS ohne Jailbreak | Physischer Zugriff auf Android iCloud-Anmeldeinformationen auf nicht-jailbroken- iPhones Physischer Zugriff auf jailbroken iPhones | 9.71 $ im Jahresplan | 4.7 |

| TruthFinder | Alle Android, alle iOS | Nicht verfügbar | 28.05 $ pro Monat in der Komplettversion | 4.7 |

| Das Telefonbuch | Webseite | Nicht verfügbar | Kostenlos | 3.9 |

Wir haben einige der Analysedaten aus anderen Bewertungsportalen entnommen, und fast alle von ihnen waren schlecht. Vertrauen Sie also nur verifizierten Informationsquellen oder Blogs von spezialisierten Diensten im Bereich der Telekommunikation. Zum Beispiel, wie unser HeyLocate Blog.

Wie kann ich das Handy meines Freundes kostenlos überwachen, ohne dass er es weiß?

Es gibt einige Methoden, mit denen Sie möglicherweise Zugriff auf das Telefon Ihres Freundes erhalten können.

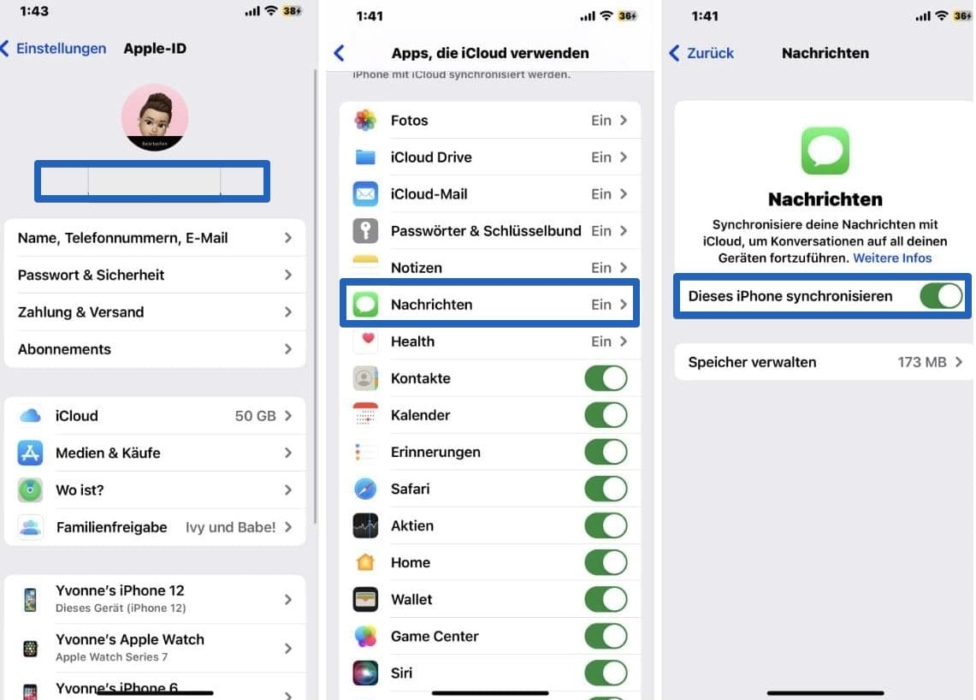

Verwenden Sie iCloud Backup

Wenn Ihr Freund ein iPhone verwendet und Sie zufällig seine iCloud-Zugangsdaten kennen, kann diese Methode sinnvoll sein. iPhones erstellen automatisch Backups auf iCloud, einschließlich Textnachrichten. Sie können die iCloud-Anmeldeinformationen Ihres Freundes verwenden, um sich über einen Webbrowser oder ein anderes iOS-Gerät bei seinem iCloud-Konto anzumelden. Alternativ können Sie auch eine Kindersicherung-App für iPhone und Android kostenlos nutzen, um das Smartphone Ihres Freundes zu überwachen und bestimmte Funktionen einzuschränken. Solche Apps bieten häufig Funktionen zur Überwachung von Aktivitäten, zum Blockieren unangemessener Inhalte und zur zeitlichen Begrenzung der Bildschirmzeit für Kinder.

Greifen Sie dann auf das iCloud-Backup zu und stellen Sie das Backup auf Ihrem Gerät wieder her. Anschließend können Sie alle seine Textnachrichten, einschließlich E-Mails und Notizen, kostenlos lesen.

Beachten Sie jedoch, dass Sie möglicherweise immer noch das iPhone Ihres Freundes in der Hand haben müssen. Dieser wird benachrichtigt, wenn ein neues Gerät auf seine iCloud zugreift. Es wird dann ein 6-stelliger Code von Apple gesendet, den Sie auf dem Handy eingeben müssen.

Diese Methode funktioniert, wenn Sie sein iPhone nach der ersten Anmeldung bei seinem iCloud-Konto weiterhin überwachen möchten, da bei nachfolgenden Anmeldungen kein Code mehr abgefragt wird.

Nutzen Sie Überwachungs-Apps mit einer kostenlosen Testversion

Die vielleicht zuverlässigste und diskreteste Methode, auf die Textnachrichten Ihres Freundes zuzugreifen, ist die Installation einer Spionage-App auf seinem Gerät. Finden Sie eine App mit einer kostenlosen Testversion und nutzen Sie diese Zeit, um auf die Nachrichten Ihres Freundes zuzugreifen.

Diese Apps verfügen über umfassende Funktionen und Sie sehen nicht nur die Textnachrichten, sondern auch die eingehenden und ausgehenden Anrufe sowie die Social-Media-Aktivitäten auf dem Zielgerät.

Im nächsten Abschnitt erfahren Sie, warum Spionage-Apps die beste Option sind, um in das Telefon Ihres Partners einzudringen.

Beste Apps, um zu sehen, wen er anruft und mit wem er schreibt

Es gibt spezielle Apps, um einen Betrüger zu fangen. Hier sind einige der besten Spionage Apps, um zu sehen, ob er Ihre Liebe verdient oder ob Sie einen Grund haben, die Beziehung zu beenden.

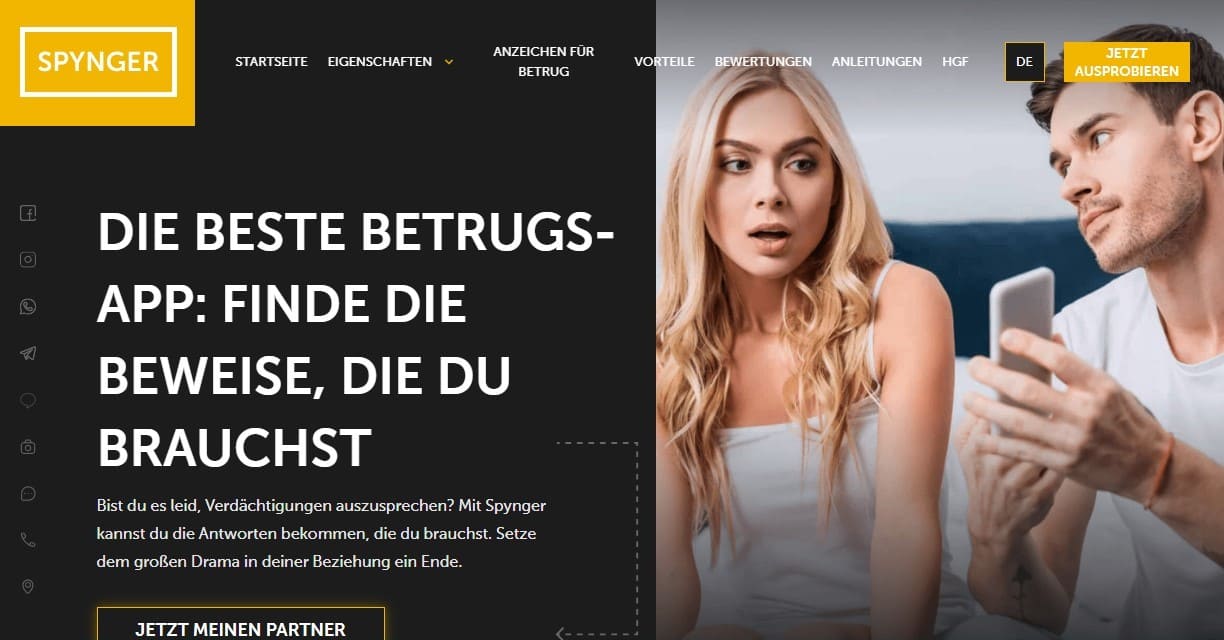

Spynger

Spynger ist eine der besten derzeit verfügbaren Spionage-Apps für den Zugriff auf die Textnachrichten / SMS Ihres Freundes. Laut Scamadviser ist die Website seriös und sicher, verfügt über ein gültiges SSL-Zertifikat und weist keine Anzeichen von Phishing oder Malware auf. Mit Spynger können Sie leicht herausfinden, mit wem Ihr Mann schreibt und welche Inhalte er über seine Textnachrichten kommuniziert.

Kompatibilität:

- Android 4+;

- alle iOS.

Preis:

- 45,49 $ / Monat;

- 3-Monats-Plan für 26 $ / Monat;

- 12-Monats-Plan für 10,83 $ / Monat.

Benutzererfahrung:

Spynger benötigte physischen Zugriff auf das Zielgerät, um es auf einem Android-Gerät zu installieren. Sie können Spynger auf einem iPhone installieren, wofür ein Jailbreak erforderlich ist. Allerdings gibt es von Spynger eine Version ohne Jailbreak, die die iCloud-Anmeldeinformationen des Ziels verwendet.

Ich habe Spynger auf einem Android-Telefon verwendet und es hat auf unzählige Messaging-Apps zugegriffen. Es zeigte Nachrichten von der SMS-App des Telefons sowie von WhatsApp, Facebook, Instagram, Hangouts, Viber, Skype und Tinder an. Spynger konnte die Chat-Inhalte, Profilbilder, Aufkleber und den Status sehen.

Mir gefiel, dass Spynger im Hintergrundmodus arbeitet, sodass ich auf die Textnachrichten meines Freundes zugreifen konnte, ohne dass er es merkte. Außerdem konnte ich es auch zur Standortverfolgung verwenden, sodass ich jederzeit wusste, wo er sich befand. Deshalb ist es vielleicht am nützlichsten, wenn Sie ihn auf frischer Tat ertappen wollen.

| Schnelligkeit | Einfachheit | Effektivität | Sicherheit |

|---|---|---|---|

| 5 | 4.8 | 4.8 | 5 |

Vorteile:

- Zeigt den gesamten Chat in mehr als 10 Messaging-Apps an;

- 14-tägige Geld-zurück-Garantie;

- es verfügt über eine Geolokalisierungsverfolgung;

- bietet Anrufaufzeichnung und -blockierung.

Nachteile:

- bietet keine kostenlose Testversion an;

- Der Name der Person, die die SMS sendet, wird nicht preisgegeben.

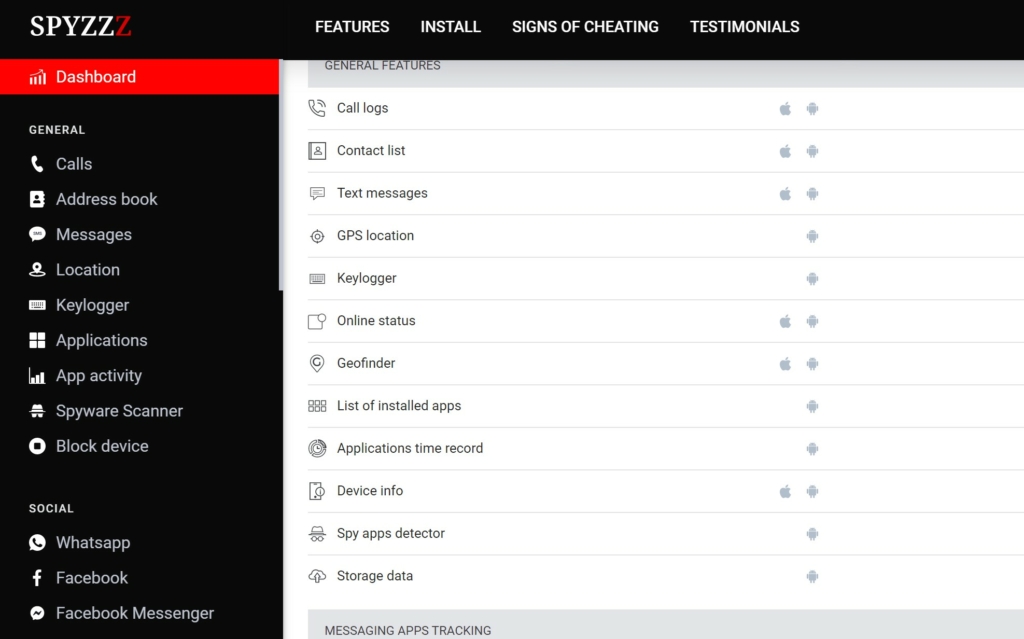

Spyzzz

Spyzzz ist eine fortschrittliche Software, die auf alle Funktionen eines Zielgeräts zugreifen kann. Scamadviser hat eine hohe Vertrauensbewertung. Darüber hinaus ist es sicher und nicht für Phishing oder Spam gelistet.

Kompatibilität:

- Android 4.0+;

- alle iOS-Geräte.

Preis:

- 49,99 $ / Monat;

- 29,99 $ / Monat vierteljährlicher Plan;

- 12,49 $ / Monat Jahresplan.

Benutzererfahrung:

Ich habe die App über einen Link von der Spyzzz-Website auf dem Android-Zielgerät installiert. Leider ist die Webseite und App nur auf Englisch und es gibt keine deutsche Übersetzung. Die App wurde nicht in der Liste der Apps angezeigt. Wenn ich ein iPhone verfolgen wollte, brauchte ich nur die iCloud-Anmeldeinformationen des Benutzers. Nach der Konfiguration der App begann sie mit der Verfolgung verschiedener Funktionen. Wenn Sie sich fragen, wie Sie das Handy Ihres Mannes überwachen können, bietet Spyzzz möglicherweise die Lösung, die Sie suchen.

Da ich an den Textnachrichten und Anrufprotokollen interessiert war, habe ich über das Online-Kontrollfeld der App auf die Chats zugegriffen. Spyzzz hat Nachrichten von unzähligen Messaging-Apps verfolgt. Sie beinhalten unter anderem WhatsApp, Facebook, Instagram, Snapchat, Zoom und Viber. Die App zeigte das gesamte Gespräch an, wann die Nachrichten gesendet und empfangen wurden, sowie die Telefonnummer des Kontakts.

Spyzzz verfolgte auch Telefonanrufe und den GPS-Standort des Zieltelefons. Es könnten auch gelöschte Nachrichten, gelöschte Anrufe, gelöschte Kontakte und umbenannte Kontakte angezeigt werden. Nachdem ich mit Spyzzz experimentiert hatte, gefiel mir der umfassende Aspekt, der sicherstellte, dass ich alle gewünschten Informationen auf dem überwachten Mobiltelefon fand.

| Schnelligkeit | Einfachheit | Effektivität | Sicherheit |

|---|---|---|---|

| 4.8 | 4.8 | 4.8 | 4.8 |

Vorteile:

- Verfolgt alle Nachrichten, einschließlich gelöschter Nachrichten;

- Keylogger hilft beim Zugriff auf Social-Media-Konten;

- kann Websites verfolgen, auch solche, die im Inkognito-Modus durchsucht werden;

- erschwinglicher Jahresplan.

Nachteile:

- verfügt über keine Geofencing-Funktion;

- keine Remote-Installation für Android-Geräte.

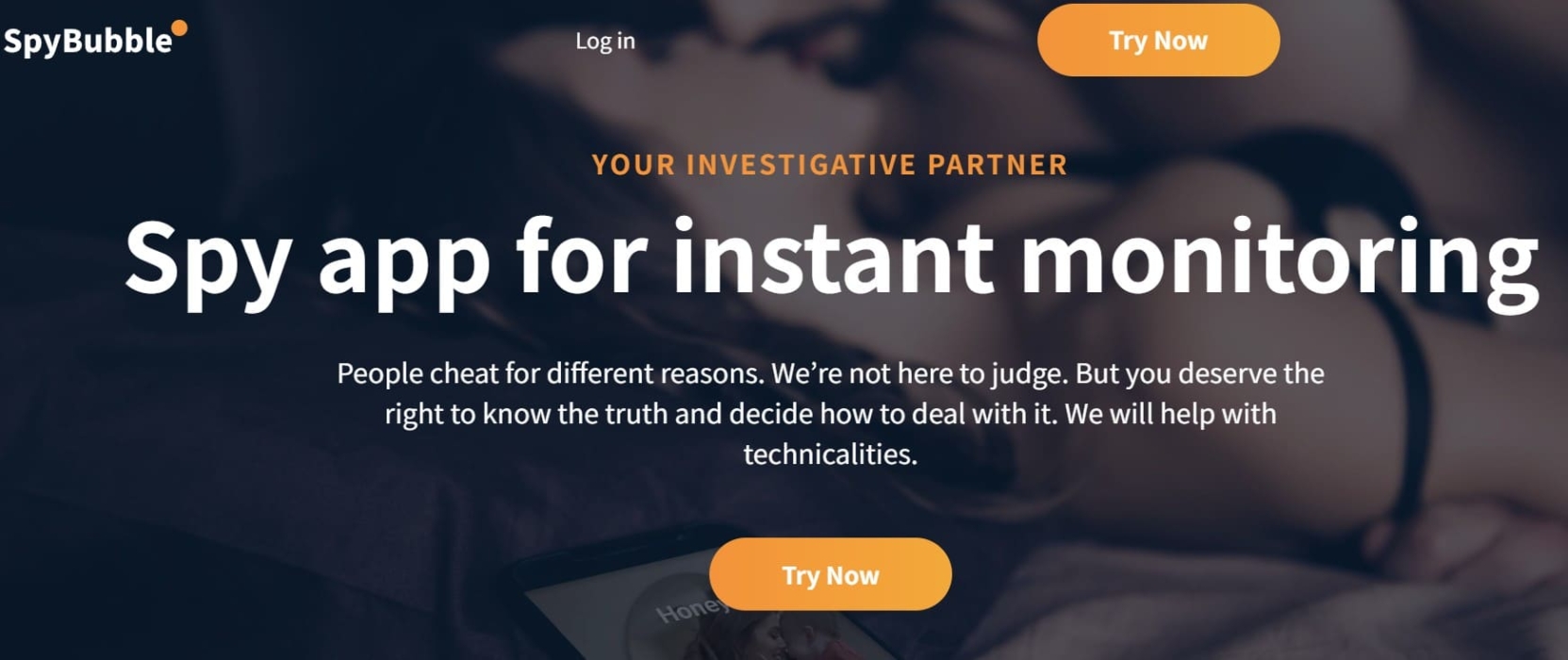

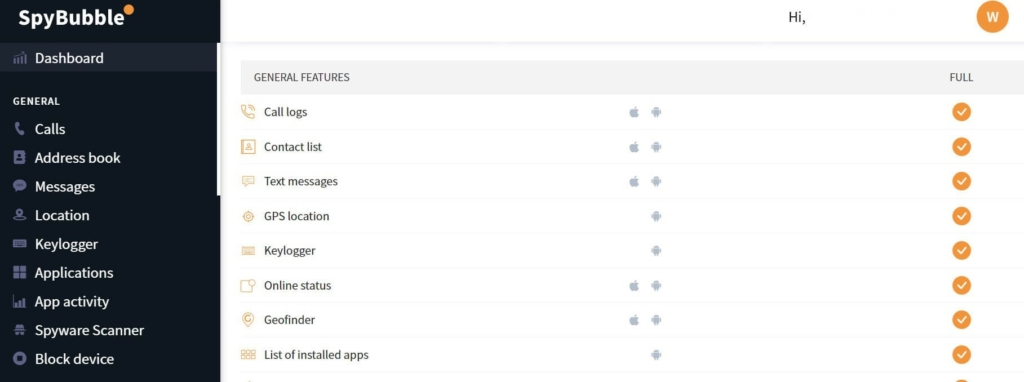

Spybubblepro.com

Spybubblepro.com wurde entwickelt, um Betrüger aus der Ferne zu erwischen. Die App bietet innovative Funktionen, mit denen Sie auf die Textnachrichten, Anrufprotokolle und Mediendateien Ihres Freundes zugreifen und sogar Live-Streams vom Telefon des Ziels übertragen können.

Kompatibilität:

- Android 4.0+;

- alle iOS.

Preis:

- 49,99 $/Monat;

- 29,99 $/Monat vierteljährlicher Plan;

- 12,49 $/Monat Jahresplan.

Benutzererfahrung:

Um zu erfahren, wie ich die Nachrichten meines Freundes an mein Telefon senden kann, habe ich Spybubblepro ausprobiert. Der Dienst ist leider nur auf Englisch und Französisch erhältlich, ist aber einfach zu verstehen.

Bevor ich auf die Funktionen zugreifen konnte, musste ich die Spybubblepro-App auf das Zielgerät herunterladen. Auch hier musste ich es nicht auf einem iPhone installieren. Mit der Apple-ID und dem Passwort der Person konnte ich aus der Ferne auf die Daten des Telefons zugreifen.

Spybubblepro verfügt über ein intuitives Online-Dashboard, das mir dabei hilft, die Telefonnachrichten auf beiden Seiten des Chats zu sehen. Darüber hinaus wurden die gelöschten Textnachrichten aufgelistet, sodass nichts unbekannt blieb.

Mir gefiel, dass ich die SMS-Nachrichten und die von anderen Apps wie Facebook Messenger, WhatsApp, Zoom, Viber, Telegram und Hangouts gesendeten und empfangenen Nachrichten sehen konnte.

Spybubblepro ist auf dem Zieltelefon nicht erkennbar. Es ändert weder die Einstellungen des Telefons noch die Akkulaufzeit. Die App funktioniert im Stealth-Modus, sodass Sie die Textnachrichten Ihres Freundes problemlos überprüfen können.

| Schnelligkeit | Einfachheit | Effektivität | Sicherheit |

|---|---|---|---|

| 4.7 | 4.8 | 4.9 | 4.8 |

Vorteile:

- kann Telefonnachrichten ohne Internetverbindung überwachen;

- einfacher Installationsprozess auf Android-Telefonen;

- zeigt das Datum der verfolgten Textnachrichten und Telefonanrufe an;

- Die Keylogger-Funktion kann Konto-Anmeldeinformationen finden.

Nachteile:

- darf nicht den Namen der Person anzeigen, die eine SMS sendet;

- bietet keine kostenlose Testversion an.

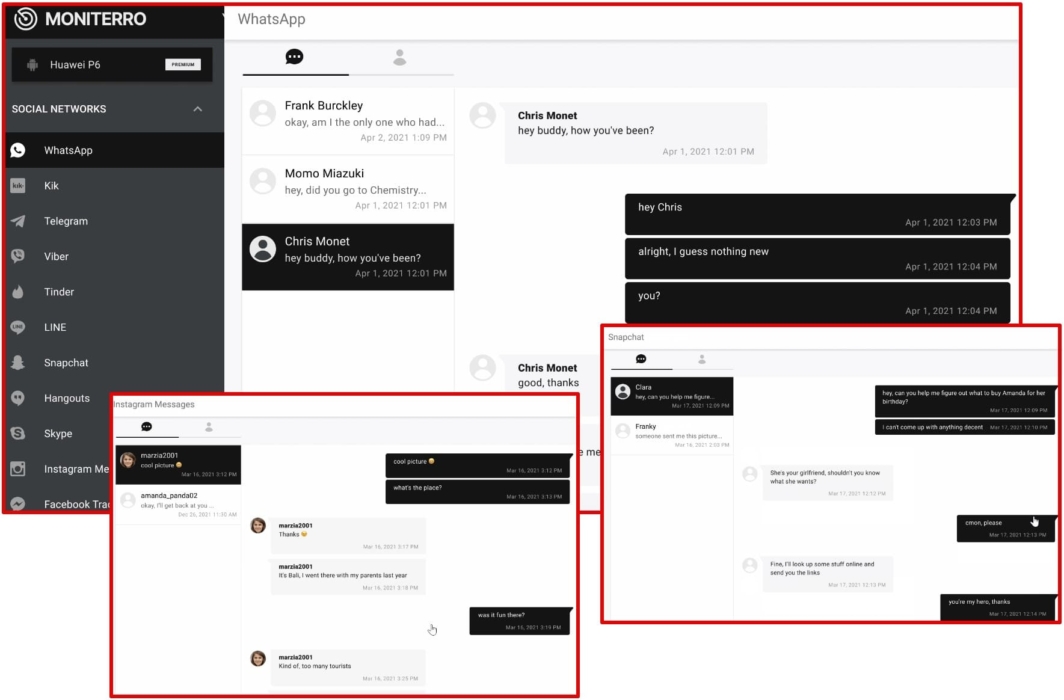

Moniterro

Moniterro ist eine weitere unglaubliche App zum Überprüfen der Textnachrichten Ihres Freundes. Dies ist ideal, wenn Sie ihn konfrontieren möchten, da Screenshots der Textnachrichten erstellt werden. Sollte es zu einer Scheidung kommen, können diese Screenshots sogar als Beweis dienen. Darüber hinaus ermöglicht Moniterro möglicherweise auch die Erstellung eines Bewegungsprofils auf dem iPhone Ihres Partners, sodass Sie seine Aktivitäten und seinen Standort überwachen können.

Kompatibilität:

- Android 4+;

- iOS 7 – 13+ mit Jailbreak;

- alle iOS ohne Jailbreak.

Preis:

- 46,62 $ / Monat;

- 3-Monats-Plan für 27,19 $;

- 12-Monats-Plan für 9,71 $ / Monat.

Benutzererfahrung:

Nachdem ich mich registriert und ein Abonnement ausgewählt hatte, lud ich Moniterro herunter, um zu sehen, wem mein Freund eine SMS schrieb. Moniterro arbeitete im Hintergrund und ich konnte die Textnachrichten nur auf dem Online-Dashboard der App sehen.

Mir gefiel es, in Echtzeit zu sehen, wem mein Freund eine SMS schrieb. So konnte ich Minuten nach dem Versand der SMS-Nachricht sehen, wann die Nachrichten versendet wurde, und ob bereits eine Antwort vorlag. Ich habe mir Nachrichten von verschiedenen Apps angesehen, darunter WhatsApp, Instagram, Snapchat und Facebook. Die App machte es einfach zu sehen, mit wem mein Mann schreibt.

Moniterro zeigte mir alle eingehenden und ausgehenden Anrufe. Darin wurden die Telefonnummer, der Name des Kontakts und die Anrufdauer aufgeführt. Mit der GPS-Tracking-Funktion konnte ich den Standort meines Freundes und auch seinen Browserverlauf sehen.

Nachdem ich damit experimentiert hatte, stellte ich fest, dass Moniterro eine zuverlässige Spionage-App zur genauen Verfolgung des Geräts meines Freundes ist.

| Schnelligkeit | Einfachheit | Effektivität | Sicherheit |

|---|---|---|---|

| 4.9 | 4.7 | 4.8 | 4.8 |

Vorteile:

- umfassender Textnachrichtenbericht zu jeder Messaging-App;

- Zugriff auf gelöschte Textnachrichten von Freunden;

- kann den genauen Standort des Freundes sehen;

- Verfolgt den Browserverlauf und Social-Media-Apps.

Nachteile:

- Die monatliche Gebühr ist etwas teuer;

- Rückerstattungen erfolgen nur, wenn das Problem nicht gelöst werden kann.

TruthFinder

Truthfinder ist einer der vertrauenswürdigsten Dienste, um herauszufinden, wem eine Telefonnummer gehört. Es verfügt über eine A+ Bewertung von BBB und eine Verbraucherbewertung von 4,6 Sternen. Truthfinder eignet sich am besten, um einen Betrüger zu erwischen, indem es Ihnen genau sagt, wem er eine SMS geschrieben hat. Teile des Diensts sind sogar kostenlos!

Kompatibilität:

Alle Geräte.

Preis:

- 28,05 $ / Monat;

- 4,99 $ / Monat für die umgekehrte Telefonsuche.

Benutzererfahrung:

Nachdem ich die Telefonnummern herausgefunden hatte, mit denen mein Freund regelmäßig SMS schreibt, nutzte ich die Truthfinder-Webseite, um herauszufinden, wem die Nummer gehörte. Der Dienst ist vollständig online und ich habe keine App auf dem Telefon meines Freundes installiert.

Ich habe eine umgekehrte Telefonsuche durchgeführt und Truthfinder hat den Namen, den Standort, den Telefontyp und den Mobilfunkanbieter der Person kostenlos angezeigt. Bei einem Abonnement gab Truthfinder persönliche Daten über den Inhaber der Telefonnummer preis, einschließlich des vollständigen Namens, der Pseudonyme, möglicher Verwandte, Adressen und Kontaktinformationen.

Ich habe mir auch ihren beruflichen Werdegang, ihre Vorstrafen, ihre Finanzen, ihr Vermögen und ihre Lizenzen angesehen. Truthfinder zeigte mir eine Liste aller ihrer Social-Media-Konten und Links, um darauf zuzugreifen.

Deshalb habe ich mir ihre Online-Präsenz der Person einmal genauer angesehen. Ich kontrollierte Fotos und Videos, um zu sehen, ob sie mit meinem Freund zusammen war. Meiner Erfahrung nach ist Truthfinder die beste App, um die Person hinter einer Nummer zu erkennen und somit einen Betrüger zu enttarnen.

Den vollständigen Bericht über TruthFinder können Sie auf dem HeyLocate-Blog lesen:

| Schnelligkeit | Einfachheit | Effektivität | Sicherheit |

|---|---|---|---|

| 4.5 | 4.6 | 4.7 | 5 |

Vorteile:

- Suchanfragen sind anonym;

- liefert einen detaillierten Hintergrundbericht;

- kann den Namen und den Standort einer Person kostenlos preisgeben;

- zeigt an, ob eine Person eine kriminelle Vorgeschichte hat.

Nachteile:

- Für das Herunterladen von PDFs ist eine zusätzliche Gebühr erforderlich;

- Keine Möglichkeit, für eine einzelne Suche zu bezahlen.

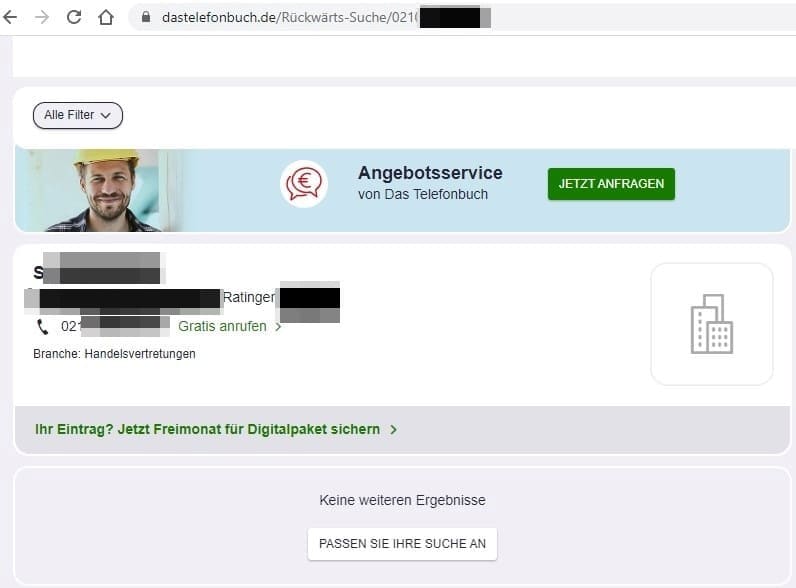

Das Telefonbuch

Telefonbuch.de bietet jedem eine kostenlose deutsche Rückwärts-Nummernsuche. Diese Version des Browsers kann in jedem normalen Browser geöffnet werden und erfordert keine Apps oder Downloads. Geben Sie einfach eine Festnetz- oder Mobiltelefonnummer ein, um eine umgekehrte Suche durchzuführen.

Kompatibilität:

Alle Geräte / Browser.

Preis:

Kostenlos.

Benutzererfahrung:

Zuerst habe ich versucht, das Telefonbuch mit meiner Handynummer aufzurufen, aber es hat nicht funktioniert. Dann habe ich es mit der Nummer einer Freundin versucht, und dieses Mal war ich Erfolgreich. Mir wurden der Name, die Adresse und die Filiale von ihrem Geschäft angezeigt.

Obwohl Telefonbuch.de einfach zu bedienen ist, liefert es nicht immer Ergebnisse. Es speichert nur Geschäftsnummern und kann leider nicht dabei helfen, die Nummer einer Privatperson zu verifizieren, außer diese ist eingetragen.

Ein Telefonbuch kann also nützlich sein, wenn Anrufer im Telefonbuch registriert sind. Ist also die Person, mit der Ihr Freund schreibt registriert, kann das Telefonbuch kostenlos helfen.

| Schnelligkeit | Einfachheit | Effektivität | Sicherheit |

|---|---|---|---|

| 5 | 5 | 2.5 | 3 |

Vorteile:

- völlig kostenlose Rückwärtssuche;

- Es ist keine Registrierung erforderlich;

- Es ist kein Download notwendig.

Nachteile:

- Zeigt nur eingetragene Unternehmen und Personen an;

- Nur sehr begrenzte Informationen.

Geben Sie die Handynummer an, um sie schnell zu orten

- Rufnummer-Tracking

- Handyortung

Fazit

Beziehungen basieren auf Vertrauen, Verständnis und offener Kommunikation. Wenn Sie jedoch das Gefühl haben, dass Ihr Freund beim Umgang mit seinem Telefon hinterhältig und ausweichend ist, kann Ihnen das Wissen, wem er eine SMS schreibt, die nötige Sicherheit verschaffen.

Als Frau ist es wichtig zu wissen, dass Ihr Freund sein Smartphone und die vielen Messenger Dienste nicht verwendet, um neue Frauen kennenzulernen. Wie Sie gesehen haben, müssen Sie sich nicht den Kopf zerbrechen. Sie können die besten Spionage-Apps verwenden, um herauszufinden, wem er eine SMS schreibt, mit wem er auf sozialen Netzwerken textet und wen er anruft.

Unser Favorit und starke Nummer 1 ist Spyzzz. Diese erweiterte Tracking-App zeigt Ihnen alle Textnachrichten auf dem Telefon Ihres Freundes, sodass Sie feststellen können, ob er betrügt.

Eine weitere gute Option ist die Spybubblepro-App. Dank der intuitiven Benutzeroberfläche und der schnellen Synchronisierung können Sie Ihren Freund in Echtzeit erwischen. Wenn Sie schließlich herausgefunden haben, wem er eine SMS sendet, sich aber nicht sicher sind, ob er betrügt, können Sie mit Truthfinder Einzelheiten über die andere Person herausfinden.

Häufig gestellte Fragen

Wenn er ein iPhone nutzt, können Sie sich mit den iCloud Zugangsdaten von einem anderen iPhone einloggen und WhatsApp mitlesen. Alternative gibt es Spionageapps wie Spyzzz oder Spybubblepro nutzen.

Die effektivste Methode ist das Nutzen professioneller Spionageapps wie Spyzzz oder Spybubblepro. Hier können Sie sowohl SMS als auch Messaging Apps überwachen.

Um auf die WhatsApp Nachrichten anderen zugreifen zu können, muss eine Spionage-App auf dem Zielhandy installiert sein. Diese ermöglichen das Mitlesen oder machen Screenshots der Nachrichten.

Kommentar hinterlassen